Secure Cloud Access

Zero Standing Privileges protege las identidades en cada capa de su entorno multi-nube, sin afectar a la experiencia nativa del usuario en la nube.

Equipos de seguridad: gestión de identidades en toda la infraestructura en la nube

Ayude a los equipos de seguridad a proteger el acceso a la nube y a cumplir con los requisitos de conformidad de forma nativa y segura. Reduzca el riesgo con un enfoque sin privilegios permanentes, aumente la eficiencia con flujos de trabajo integrados y trabaje de forma eficaz con controles de acceso granulares.

Vista centralizada

Conviértase en el centro del acceso a la nube con un único punto de control para todo el acceso a la nube.

Aprobaciones automatizadas

Agilice las aprobaciones de los gerentes utilizando herramientas y flujos de trabajo existentes para aumentar la eficiencia al conceder solicitudes de acceso elevado.

Controles granulares

Proporcione a cada usuario el nivel de acceso adecuado o cree la solicitud de acceso relevante para el aprobador relevante utilizando el control de Tiempo, Permisos y Acceso (TEA, del inglés «Time, Entitlements, and Access») líder en el mercado de CyberArk.

Mayor adopción

Ofrezca una experiencia de acceso nativa segura protegida por la integración perfecta del enfoque sin privilegios permanentes en los flujos de trabajo existentes.

Control holístico y seguridad robusta para el acceso a la nube

Mejore la facilidad de gestión de su equipo de seguridad para las identidades en la nube, sin comprometer la seguridad. Descubra las ventajas únicas de CyberArk en nuestra prueba gratuita de autoservicio de 30 días.

Aplicar privilegios permanentes cero

Eliminar todos los permisos permanentes. Conceda derechos justo a tiempo.

Superficie de ataque reducida

Conceda derechos justo a tiempo

Proporcione acceso nativo de forma rápida y segura.

Defina políticas de acceso a nivel global

Defina cómo acceden los usuarios a las consolas en la nube configurando políticas seguras centralizadas

Acceso de emergencia dinámico

Los ingenieros pueden solicitar de forma segura y recibir rápidamente acceso en situaciones críticas

Integre a la perfección

Integre las funciones en las herramientas existentes de Service Desk o ChatOps para gestionar eficazmente las solicitudes de acceso.

Agilice las aprobaciones con nuestra solución de automatización sin código

Acelere la velocidad de las aprobaciones a la vez que aumenta la flexibilidad

Automatice las aprobaciones y aplique reglas basadas en riesgos para reducir el número de tareas pendientes.

Experiencia perfecta para los usuarios de la nube

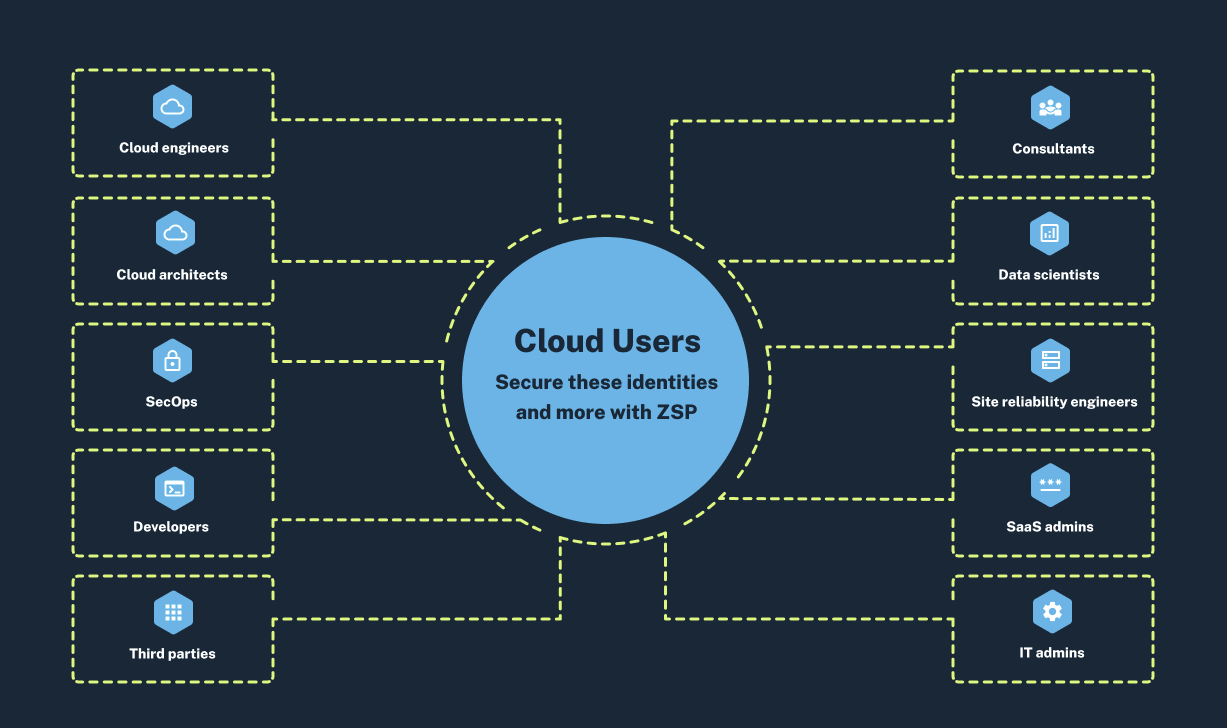

Implemente un enfoque sin privilegios permanentes en su infraestructura multinube sin interrumpir la productividad Los desarrolladores, ingenieros en la nube, consultores de terceros, administradores de SaaS y muchos otros usuarios necesitan moverse rápidamente en los entornos en la nube, desde AWS hasta Azure y GCP. Facilite la innovación para los usuarios ágiles de la nube a la vez que garantiza la seguridad de las identidades y la infraestructura en la nube.

UX nativa y acceso a la nube

Sin agentes ni obstáculos. Ofrezca acceso seguro a consolas multinube con experiencias de usuario nativas.

Permita a los usuarios de la nube moverse rápidamente

Ofrezca a los innovadores las herramientas que necesitan para solicitar privilegios bajo demanda y recibir acceso rápidamente para respaldar la velocidad y productividad del desarrollo.

Innovación en entornos multinube

Escale el enfoque sin privilegios permanentes en todos los entornos de AWS, Azure y GCP sin fricción para ayudar a los usuarios de la nube a navegar de forma segura y sencilla.

Recursos

relacionados

Descubra cómo CyberArk puede ayudarle a

proteger la nube sin afectar la productividad