Secure Cloud Access

Zero Standing Privileges sichert Identitäten auf jeder Ebene Ihrer Multi-Cloud-Umgebung – ohne die native Cloud-Benutzererfahrung zu beeinträchtigen.

Sicherheitsteams: Identitäten in Ihrer Cloud-Umgebung verwalten

Helfen Sie Sicherheitsteams, den Cloud-Zugriff zu schützen und Compliance-Anforderungen auf native, sichere Weise zu erfüllen. Reduzieren Sie das Risiko mit Zero Standing Privileges, steigern Sie die Effizienz mit eingebetteten Workflows und arbeiten Sie effizient mit granularen Zugriffskontrollen.

Zentralisierter Überblick

Werden Sie zum Zentrum des Cloud-Zugriffs mit einem einzigen Kontrollpunkt für den gesamten Cloud-Zugriff.

Automatisierte Genehmigungen

Optimieren Sie Managergenehmigungen mithilfe vorhandener Tools und Workflows, um die Effizienz bei der Gewährung von erhöhten Zugriffsanfragen zu steigern.

Granulare Kontrollen

Geben Sie jedem Nutzer die angemessene Zugriffsebene oder erstellen Sie die relevante Zugriffsanfrage für den entsprechenden Genehmiger, indem Sie die marktführende Kontrolle von Zeit, Berechtigungen und Zugriff („TEA“) von CyberArk nutzen.

Gesteigerte Akzeptanz

Vermeiden Sie das Argument „dies wird für mich nicht funktionieren“, indem Sie ein sicheres natives Zugriffserlebnis bereitstellen, das durch die nahtlose Integration von Zero Standing Privileges in bestehende Workflows geschützt ist.

Ganzheitliche Kontrolle und robuste Sicherheit für den Cloud-Zugriff

Erleichtern Sie Ihrem Sicherheitsteam die Verwaltung von Cloud-Identitäten – ohne Kompromisse bei der Sicherheit einzugehen. Erfahren Sie mit unserer kostenlosen 30-tägigen Self-Service-Testversion, wie CyberArk am besten funktioniert.

Zero Standing Privileges anwenden

Entfernen Sie alle Dauerberechtigungen. Erteilen Sie Berechtigungen just-in-time.

Reduzierte Angriffsfläche

Erteilen Sie Berechtigungen just-in-time

Stellen Sie schnell und sicher nativen Zugriff bereit

Definieren Sie Zugriffsrichtlinien global

Definieren Sie, wie Benutzer auf Cloud-Konsolen zugreifen, indem Sie zentralisierte Sicherheitsrichtlinien einrichten. Verwalten Sie Berechtigungen mit einer ganzheitlichen Ansicht, die die Komplexität reduziert und die Kontrolle erhöht.

Dynamischen Break-Glass-Zugang aktivieren

Ermöglichen Sie es Ingenieuren, Entwicklern, Konstrukteuren und anderen Cloud-Benutzern, auf sichere Weise den Zugang anzufordern und schnell zu erhalten, den sie benötigen, um auf kritische Situationen zu reagieren („crit-sit“). Dieser flinke Prozess führt zu einer messbaren Verringerung des Cyberrisikos.

Nahtlose Integration

Integrieren Sie Funktionen in bestehende Service Desk- oder ChatOps-Tools, um Zugriffsanfragen effizient zu bearbeiten.

Optimieren Sie Genehmigungen mit unserer No-Code-Automatisierungslösung

Beschleunigen Sie die Geschwindigkeit von Genehmigungen und erhöhen Sie gleichzeitig die Flexibilität

Automatisieren Sie Genehmigungen und wenden Sie risikobasierte Regeln an, um die Anzahl der anstehenden Aufgaben zu reduzieren

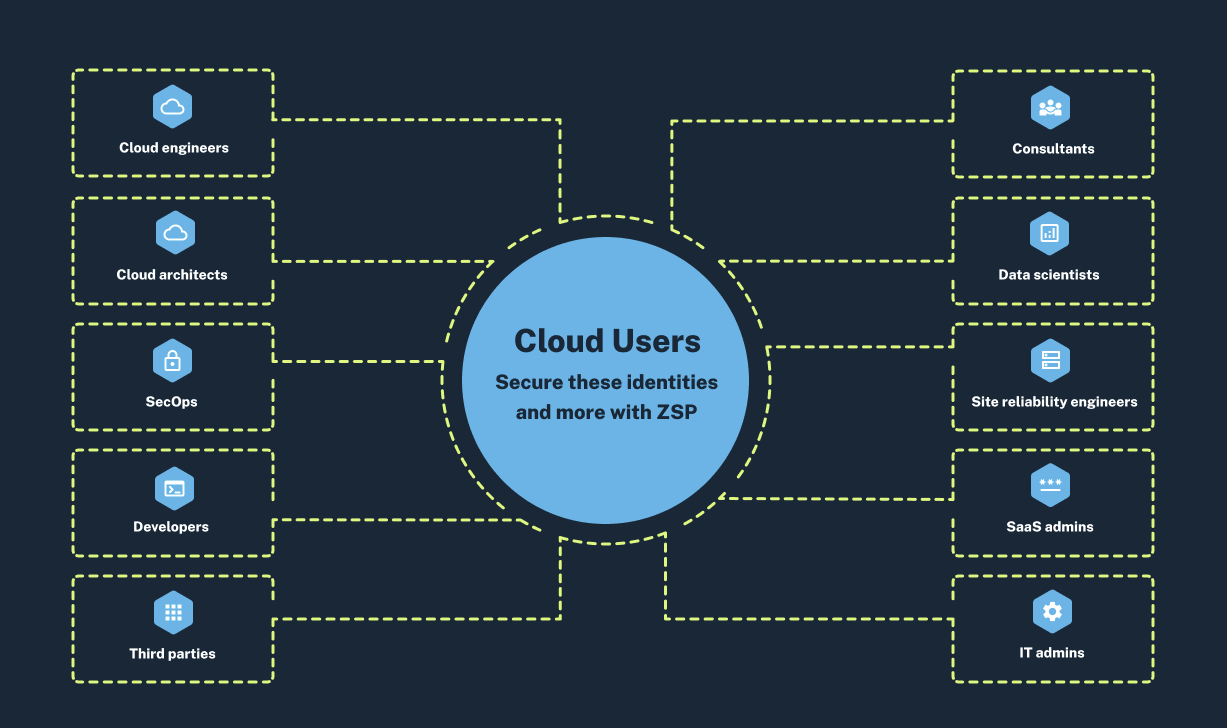

Nahtloses Erlebnis für Cloud-Nutzer

Implementieren Sie Zero Standing Privileges in Ihrer Multi-Cloud-Umgebung, ohne die Produktivität zu beeinträchtigen. Entwickler, Cloud Engineers, externe Berater, SaaS-Administratoren und viele andere Nutzer müssen sich schnell in Cloud-Umgebungen bewegen – von AWS über Azure bis hin zu GCP. Fördern Sie die Innovation agiler Cloud-Nutzer und gewährleisten Sie gleichzeitig die Sicherheit ihrer Identitäten und Ihrer Cloud-Infrastruktur.

Native Nutzeroberfläche und Zugriff auf die Cloud

Keine Agenten, keine Hürden. Bieten Sie sicheren Zugriff auf Multi-Cloud-Konsolen mit nativen Nutzererlebnissen.

Cloud-Nutzer befähigen, schnell zu agieren

Geben Sie Innovatoren die Tools, die sie benötigen, um On-Demand-Privilegien anzufordern und schnell Zugriff zu erhalten, um Entwicklungsgeschwindigkeit und Produktivität zu unterstützen.

Innovation in Multi-Cloud-Umgebungen

Skalieren Sie Zero Standing Privileges reibungslos über AWS-, Azure- und GCP-Umgebungen hinweg, um Cloud-Nutzern eine sichere und einfache Navigation zwischen den Plattformen zu ermöglichen.

Zugehörige

Ressourcen

Erfahren Sie, wie CyberArk Ihnen helfen kann, Ihre Cloud zu sichern, ohne die Produktivität zu beeinträchtigen