Identity Flows

Orchestrieren Sie Identity Workflows in Ihrem gesamten Unternehmen.

Identity Flows

Komplexität schnell reduzieren und manuelle Aufgaben beseitigen

Orchestrieren sie identitätsereignisse, daten und prozesse, ohne code zu schreiben.

Überbrückung von Identitätsdaten im gesamten Unternehmen

Erstellen Sie Identity Management Workflows – einfach oder komplex –, um den Fluss von Identitätsdaten über Anwendungen hinweg zu orchestrieren.

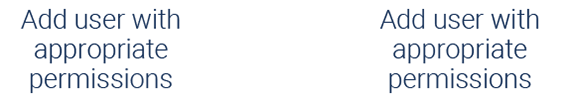

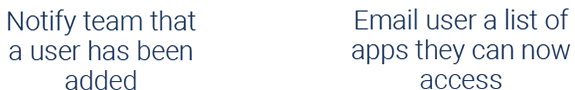

Optimieren Sie Ihre Bereitstellungs-Workflows

Erstellen sie hochflexible, dynamische workflows, um komplexe geschäftsprozesse bei der bereitstellung ohne scripting zu bewältigen.

Ergreifen von Maßnahmen basierend auf Identitätsereignissen oder Nutzerrisiken

Verbessern sie ihre sicherheitslage, indem sie automatisch workflows initiieren, die durch identitätsbezogene ereignisse oder riskantes verhalten ausgelöst werden.

Skalierbare Identity Management Workflows

Identitätsereignisse bereit stellen, Workflows erstellen und Identitätsdaten über verschiedene Anwendungen, Verzeichnisspeicher und Repositories hinweg synchronisieren.

Codefreie Schnittstelle

Erstellen Sie mit der intuitiven Drag-and-Drop-Oberfläche und der „Wenn, dann“-Logik mühelos Advanced Workflows.

Pre-Built Konnektoren

Verwalten Sie Identitätsereignisse in Tausenden von Apps mit vorgefertigten oder leicht zu erstellenden nutzerdefinierten Konnektoren.

Anpassbare Workflows

Entwickeln Sie flexible Workflows, die sich an riskantes Verhalten, Geschäftsregeln oder Änderungen von Identitätsdaten anpassen.

Speziell entwickelte apps für nutzerinitiierte workflows

Ermöglichen sie endnutzern, bestimmte identity workflows über eigens dafür entwickelte apps zu initiieren, ohne dass sie privilegien für nachgelagerte apps oder ressourcen gewähren müssen.

So funktioniert Identity Flows

Automatisieren Sie Ihre Geschäftsprozesse im großen Maßstab mit Hands-Off Identity Management Workflows.

![]()

Fallbeispiele

Was sie mit Identity Flows tun können

Verbessern Sie das Identity Lifecycle Management

Vereinfachen Sie komplexe Geschäftsprozesse während des gesamten Employee Lifecycle. Zum Beispiel die Erteilung der richtigen Berechtigungen und die Zuweisung bestimmter Ressourcen an Nutzer auf der Grundlage von HRIS-Systemattributen oder -änderungen.

Orchestrieren von Reaktionen auf Sicherheitsereignisse

Auslösen von Workflows zur Reaktion auf Bedrohungen auf der Grundlage von Daten aus Sicherheitstools anderer Anbieter. Fügen Sie beispielsweise Nutzer zu einer verdächtigen Nutzergruppe hinzu und öffnen sie ein Helpdesk-Ticket, wenn ungewöhnliches Nu

Ausführen von Aufgaben aus einer einzelnen Anwendung

Vereinfachen sie Aufgaben, die mehrere Anwendungen erfordern, indem sie Funktionen aus einer App in eine andere einbetten oder indem sie eine nutzerdefinierte App mit eigener Nutzeroberfläche erstellen. Ermöglichen sie Nutzern beispielsweise, eine SA

Verwandte

Ressourcen

erkunden

Konzentrieren Sie sich darauf, Ihr Unternehmen zu führen und nicht darauf, auf Bedrohungen zu reagieren.