Credential Provider

Entwickler und Sicherheitsteams schätzen es, wie einfach es ist, hartcodierte Anmeldedaten in einer Vielzahl von Anwendungen mithilfe von sofort einsatzbereiten Integrationen zu eliminieren.

Credential Provider

Anwendungen sicheren Zugriff geben auf die Secrets, die sie benötigen

Verwalten, rotieren und sichern Sie Secrets, die von kommerziellen (COTS)-Anwendungen, RPA, Java, .Net, Automatisierungsskripten und anderen nicht-menschlichen Identitäten verwendet werden.

„Die Erweiterbarkeit des CyberArk Secrets Managers war für uns ein großer Vorteil. Die sofort einsatzbereiten Integrationen mit Software von Drittparteien haben die sichere Integration dieser Anwendungen in unser restliches Portfolio vereinfacht, was fantastisch ist.“

Information Security Manager, Top-Klinik in den USA

CyberArk Marketplace

Durchsuchen Sie unseren Online-Marketplace, um Integrationen zu finden.

Marketplace besuchen

Anmeldedaten zur Laufzeit sicher abrufen

Verhindern Sie die Offenlegung von hartcodierten Anmeldedaten in statischen, geschäftskritischen Anwendungen.

Sicherer Zugriff auf Anmeldedaten

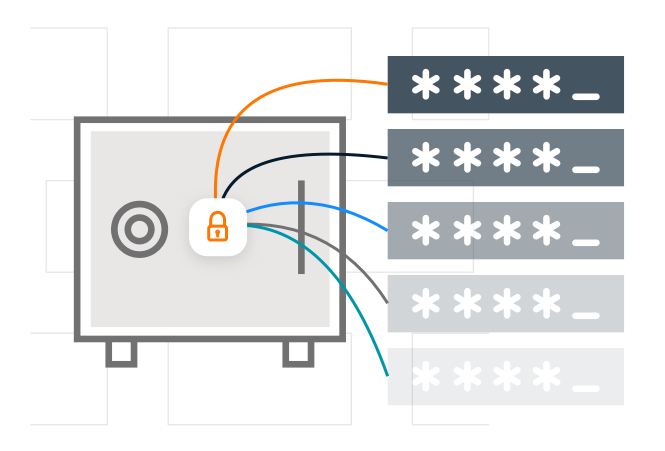

Passwörter, die im CyberArk Digital Vault gespeichert sind, können zum Credential Provider zurückgespielt und dann von autorisierten Remote-Anwendungen abgerufen werden.

Kontrollierter Zugriff

Least Privilege ermöglicht es jeder Anwendung, genau das Passwort zu erhalten, das sie angefordert hat, und kein anderes.

Starke Authentifizierung:

Nutzt die nativen Eigenschaften der Anwendung, um Anwendungen stark zu authentifizieren und „geheime Null“ zu beseitigen.

Hohe Zuverlässigkeit

Lokal zwischengespeicherte Anmeldedaten gewährleisten eine hohe Verfügbarkeit, Geschäftskontinuität und höchste Leistung für die geschäftskritischen Anwendungen des Unternehmens.

Vollständig geprüft

Audit-Protokolle verfolgen den Zugriff auf Passwörter und bieten eine vollständige Überwachung und Rechenschaftspflicht für jedes von jeder Anwendung angeforderte Passwort.

Identity Security, die Sie kennt, Sie aber nicht ausbremst

Entdecken Sie, wie CyberArk Ihnen die Sicherheit gibt, furchtlos voranzukommen.

Verwandte

ressourcen

erkunden

Konzentrieren Sie sich darauf, Ihr Unternehmen zu führen und nicht darauf, auf Bedrohungen zu reagieren.

Demo anfordern

Verhindern Sie, dass geschäftskritische Anwendungen hartcodierte Anmeldedaten offenlegen

Vereinfachen Sie die Sicherung von Anwendungen mit dem breitesten Spektrum an sofort einsatzbereiten Integrationen

Audits und Compliance einen Schritt voraus sein

Hier für eine persönliche Demo registrieren

CyberArk Has Patent Rights Relating To This Technology – https://www.cyberark.com/patents