未来を見据えた特権アクセスの保護

あらゆるインフラストラクチャにおいて、人、マシン、AI を含め、あらゆるアイデンティティのアクセスを保護します。

アイデンティティ セキュリティの課題:制御不能な特権

過去 12 か月間に、87% の組織が少なくとも 2 件のアイデンティティを標的とした情報漏洩を経験しています。

アイデンティティ攻撃を防ぐために必要な重要な機能

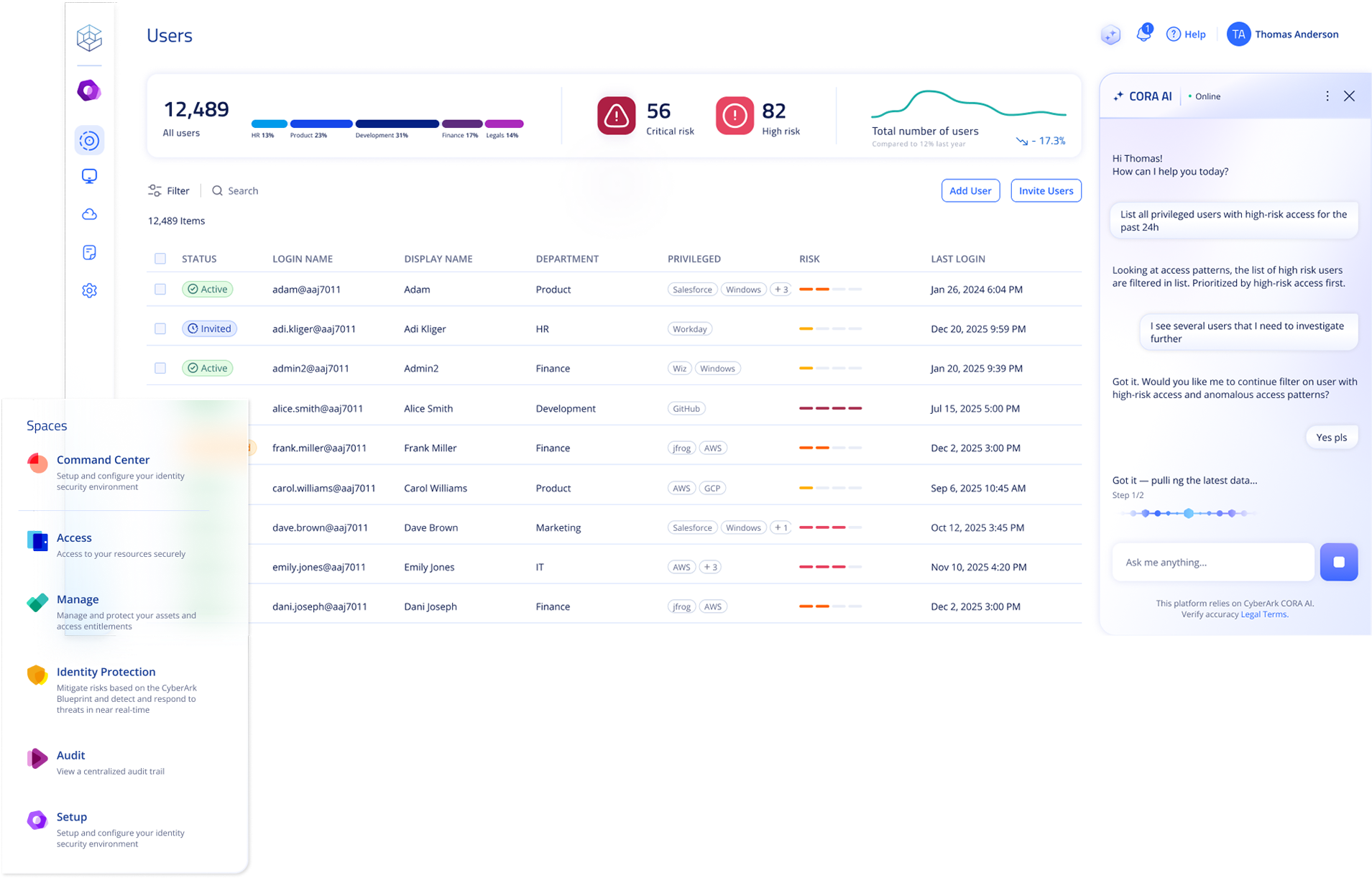

あらゆる場所の特権アクセス管理の統合

オンプレミス環境でもクラウド環境にわたって、人、マシン、AI を問わず、あらゆるアイデンティティを保護する単一のプラットフォーム。

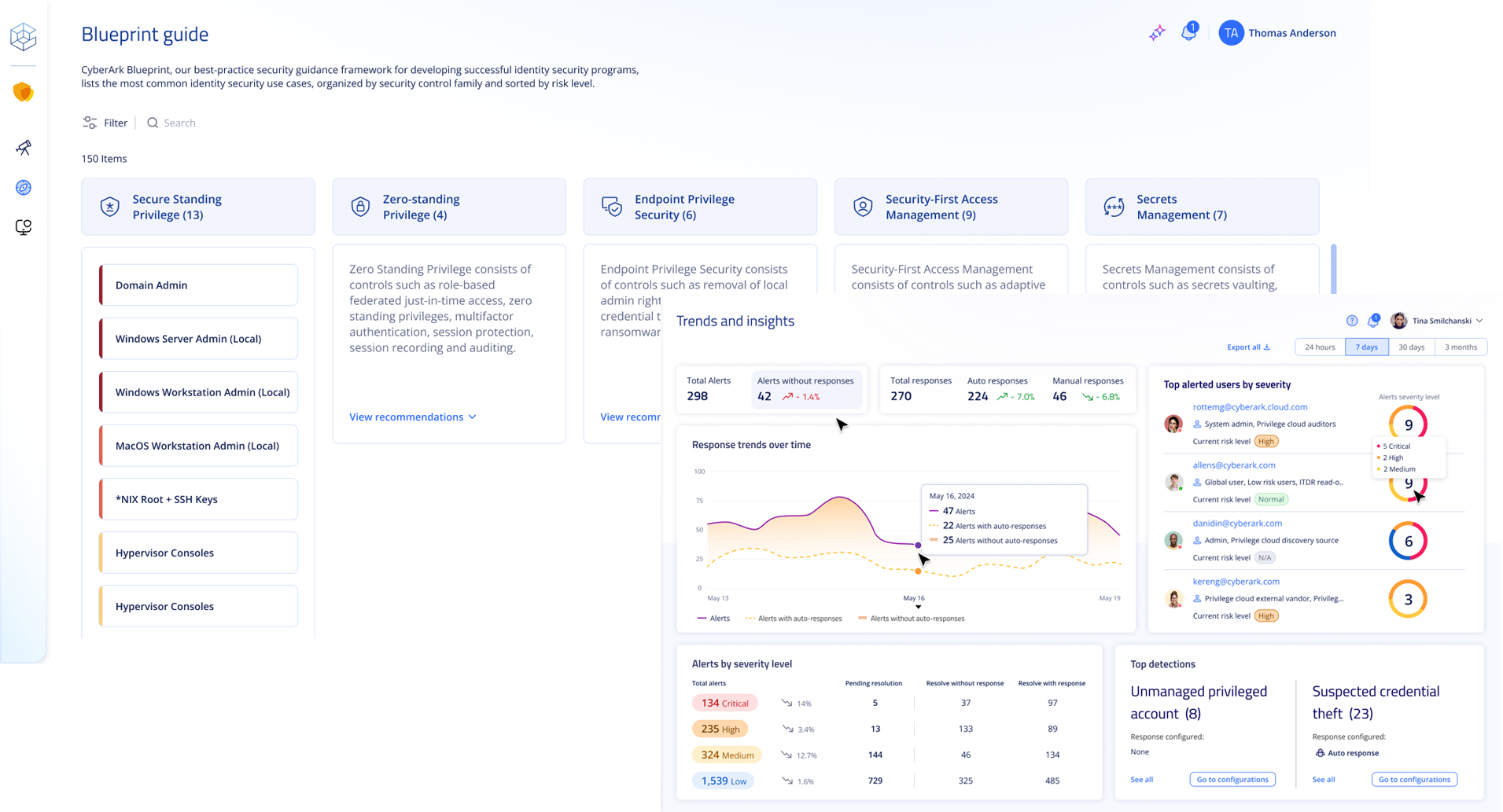

信頼性の高い PAM コントロール

Vault、ローテーション、セッション管理を、ジャストインタイム アクセスおよびゼロスタンディング特権と組み合わせます。

スマートな監査と対応

特権アクティビティをリアルタイムで自動的に検出、対応、管理します。

CyberArk Identity Security Platform の仕組み

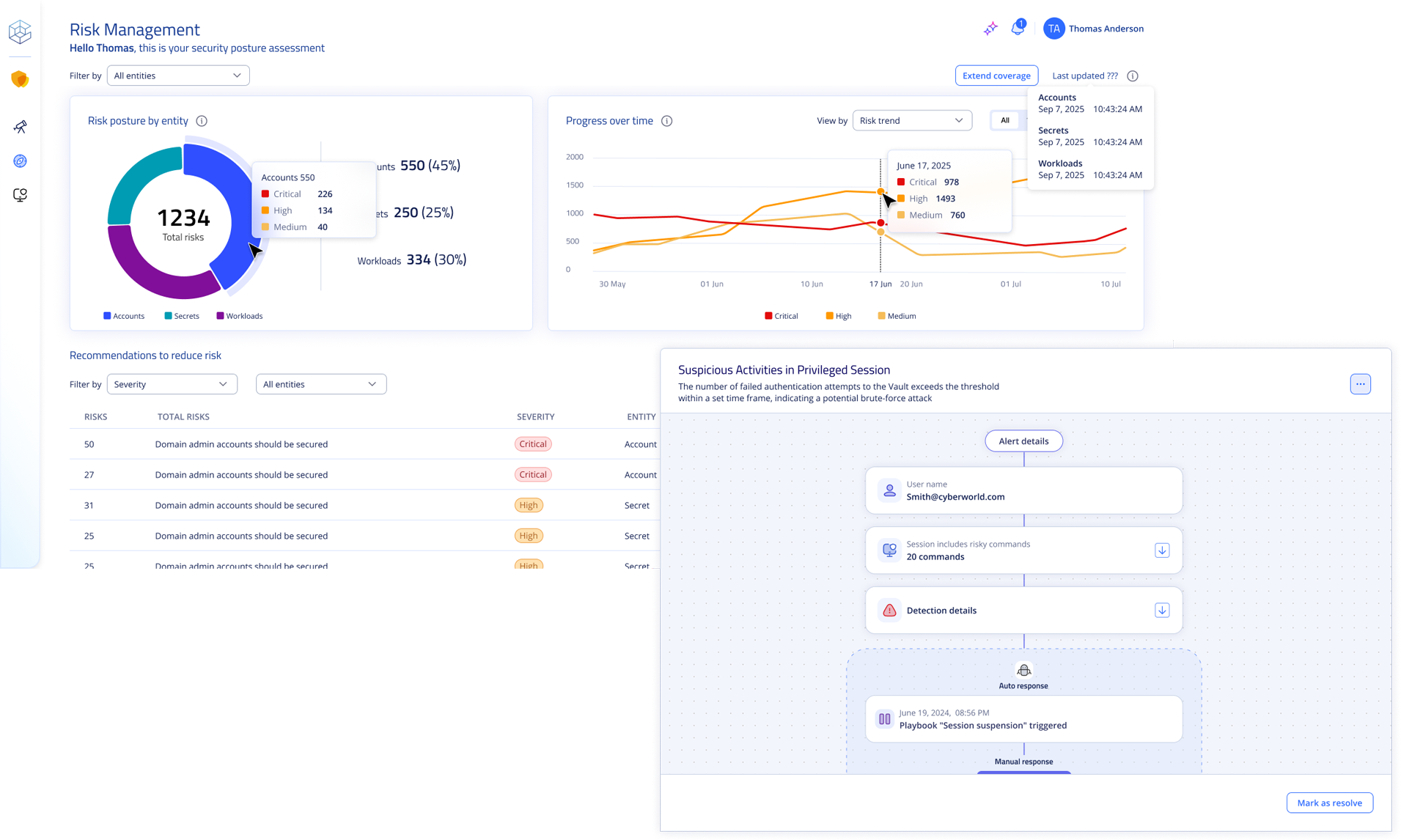

隠れた特権リスクの発見と排除

管理されていない認証情報、過剰な権限付与、孤立したアクセス権を継続的に検出し、いつでも監査できる状態を自動的に維持します。

アイデンティティを標的とした攻撃を防ぐ

一時的な認証情報とセッション管理により、人、マシン、AI のアイデンティティ全体にわたりジャスインタイム アクセスとゼロスタンディング特権を適用します。

リスク低減の効果の測定と実証

アクセス行動を監視し、ポリシーの有効性を検証し、経時的な特権削減を可視化します。

脅威を未然に防ぐ設計

CyberArk の説明だけではなく、アナリストが CyberArk をリーダー企業として認めている理由をご覧ください。

個別デモのご予約

- 常時付与されるアクセス権限を排除します。

- 監査とコンプライアンス対応を効率化します。

- 安全でシームレスなアクセスにより、チームを支援します。