Privileged Access

侵害は避けられませんが、損害は防げます。

最小権限を行使する

最小権限セキュリティコントロールを適用します。エンドポイントからクラウドまで、すべての ID、インフラストラクチャ、アプリで特権アクセスを保護します。

攻撃を阻止

ID や認証情報の流出など、主な原因から組織を保護します。

デジタル ビジネスの実現

セキュリティとスムーズな体験のバランスが取れたデジタルエクスペリエンスを提供します。

監査とコンプライアンスへの対応

アイデンティティ指向の監査およびコンプライアンス要件に対応する統合ソリューションです。

攻撃を寄せ付けない

CyberArk 特権アクセス管理ソリューションは、オンプレミス、クラウド、およびその中間など、存在するあらゆる場所で特権認証情報と秘密を保護するための幅広いユースケースに対応します。

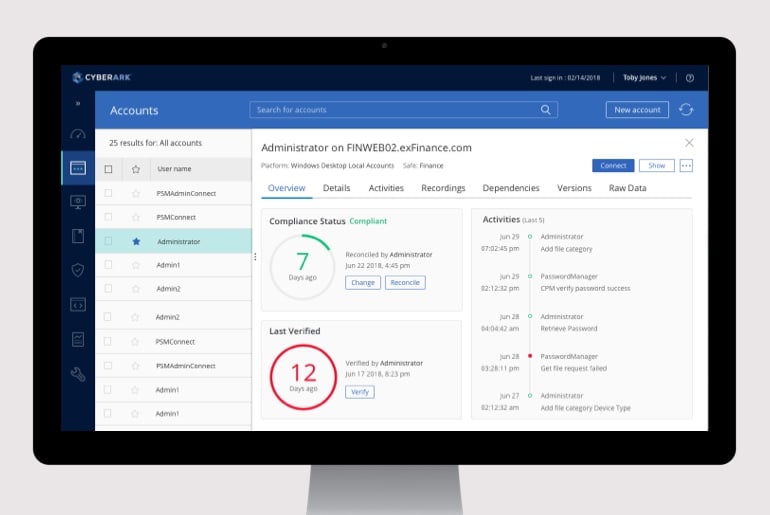

Privileged Access Manager

特権アカウントと認証情報を継続的に検出して管理します。また、特権セッションを隔離して監視し、環境全体で危険なアクティビティを修復します。

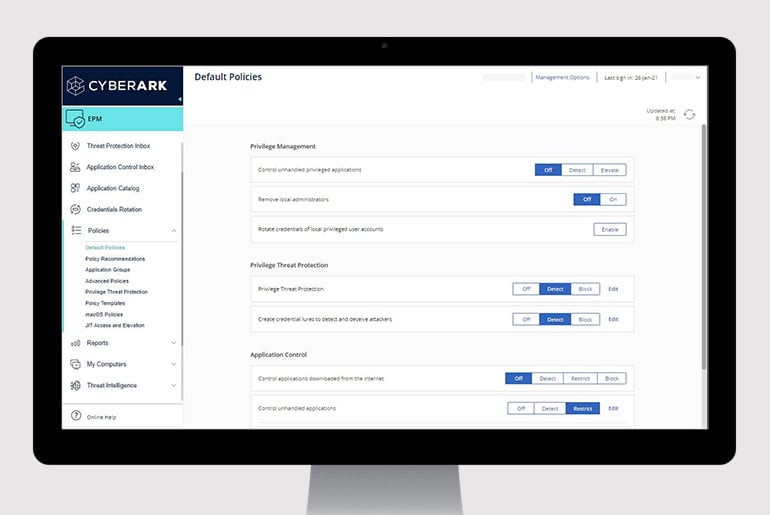

CyberArk Endpoint Privilege Manager

Windows や Mac のデスクトップや Windows サーバーに対する認証窃盗を阻止し、最小権限でアプリケーションを制御します。

Vendor Privileged Access Manager

VPN、エージェント、パスワードを必要とせず、CyberArkが管理する最も機密性の高いIT資産へのセキュアなリモートベンダーアクセスを実現します。

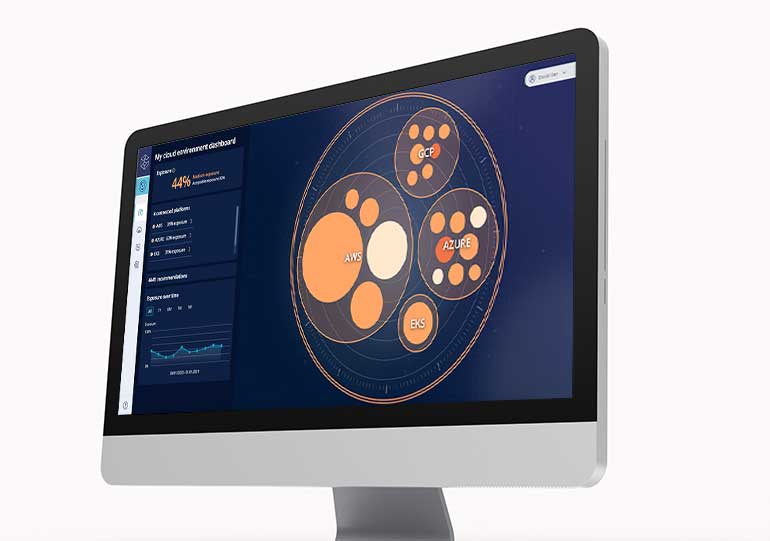

Secure Cloud Access

マルチクラウド環境のすべてのレイヤーへのネイティブアクセスを、ゼロスタンディング特権で必要な時に提供します。

すべての角度から安全性を確保

デジタルの世界でお客様が安心してビジネスを推進できるよう、当社として支援できる点についてご紹介します。

アイデンティティ セキュリティ:

インテリジェントな特権制御を中心に

2025 年 Gartner® MagicQuadrant™ の特権アクセス管理部門

関連

資料

を見る

デモのリクエスト

特権アカウントと認証情報の管理

エンドポイントでの最小権限を適用

過度のクラウド権限を削除

安全なリモート ベンダー アクセスを実現

CyberArk Has Patent Rights Relating To This Technology – https://www.cyberark.com/patents