Identidades seguras en la nube

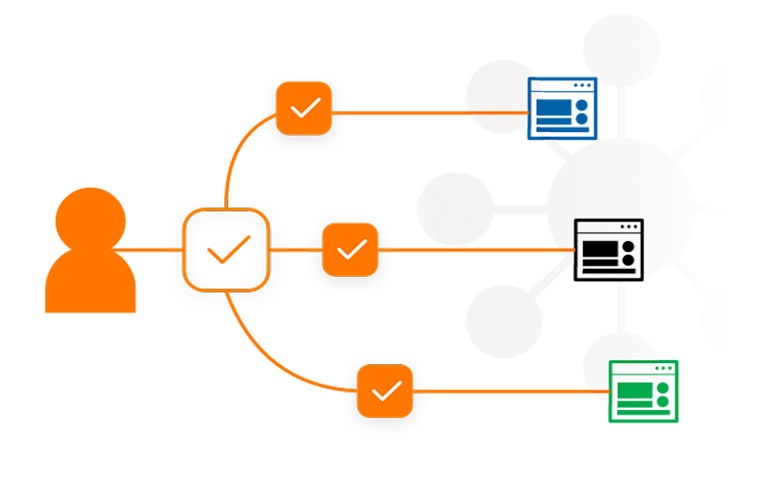

Acceso seguro y fluido a toda la infraestructura en la nube.

Identidades seguras en la nube

Ampliación de los controles inteligentes de privilegios a la nube

La protección de las identidades en la nube conlleva una serie de desafíos únicos.

Aumento de la superficie de ataque

Las adaptaciones de compatibilidad para migraciones rápidas, junto con la mantención de los cientos de servicios ofrecidos por los proveedores de servicios en la nube, ahora requieren una mayor variedad de roles, derechos, identidades y credenciales. Esto ha hecho aumentar la complejidad y la necesidad de gobernanza.

Gestionar el riesgo manteniendo la velocidad

Elevar el acceso adecuado, en el momento adecuado, con los derechos adecuados, sin demora, es necesario para entregar el software de forma segura y a tiempo.

Ampliación de derechos

Cada relación entre los componentes implementados en la nube está controlada por los derechos asignados a los roles. Estos derechos y roles varían enormemente entre los proveedores de la nube, lo que representa un enorme desafío para cualquiera que implemente el principio del mínimo privilegio.

Configuraciones erróneas

Estos puntos ciegos de identidad pueden causar grandes riesgos. De hecho, la NSA afirma que las configuraciones erróneas son el punto de entrada más común y fácil en la nube para un atacante.

Identidades de máquina seguras

Gestione de forma centralizada los secretos en bóvedas nativas en la nube sin cambiar la experiencia del desarrollador con el líder de Gartner en gestión de secretos según el informe Gartner Critical Capabilities for PAM 2023.

Tres etapas para el éxito de la Seguridad de la Identidad en la Nube

Aborde los problemas de seguridad en la nube paso a paso para proteger su entorno en la nube.

Cumpla los requisitos básicos

Al proteger el acceso a la nube, puede reducir inmediatamente el riesgo cibernético manteniendo la velocidad. Habilite el acceso just-in-time sin privilegios permanentes Gestione de forma centralizada sus políticas de acceso en toda la infraestructura multinube. Aborde los errores críticos de configuración de identidad.

Estandarice las auditorías y los informes

Haga que sus funciones y derechos cumplan la normativa mediante la implementación del principio de mínimo privilegio. Luego, una vez implementadas las políticas de acceso seguro, mantenga estándares realistas y sostenibles para satisfacer las auditorías y la conformidad normativa.

Mejora continua

Con medidas inmediatas de reducción de riesgos en marcha, la tercera fase es un enfoque proactivo de la seguridad. Integre la higiene de la seguridad de identidad en el propio proceso de aprovisionamiento en la nube con flujos de trabajo automatizados.

Fundamentos de la seguridad de la identidad

5 prácticas recomendadas de seguridad en la nube

¿Cómo equilibra la mitigación de riesgos organizativos a la vez que gestiona un amplio entorno de nube pública, nube privada y local?

La solución de seguridad perfecta para la nube

Ofrezca una reducción cuantificable de los ciberriesgos

Cuantifique los riesgos de seguridad de la identidad dentro del entorno en la nube y redúzcalos.

Mejore la eficiencia operativa

Asegúrese de que su solución de seguridad pueda adaptarse a la velocidad requerida en el desarrollo en la nube.

Blinde la transformación digital

Acelere la adopción de la nube eliminando la barrera del acceso seguro a los objetivos de la nube.

Satisfaga los requisitos de auditoría y conformidad

Cumpla con los requisitos de conformidad para el acceso, las credenciales y la gestión de secretos.

Obtenga una prueba gratuita de 30 días

Reducir el riesgo y protegerse de los ataques en la nube

Protegerse de forma integral con rapidez

Garantizar la conformidad

Aumentar la productividad y reducir los costos