Identitäten in der Cloud sichern

Nahtloser, sicherer Zugriff auf Ihre gesamte Cloud-Umgebung.

Identitäten in der Cloud sichern

Erweiterung intelligenter Privilegienkontrollen auf die Cloud

Die Sicherung von Identitäten in der Cloud bringt eine Reihe einzigartiger Herausforderungen mit sich.

Größere Angriffsfläche

Die Berücksichtigung der Kompatibilität bei Lift-and-Shift-Migrationen und die Verwaltung der zahlreichen Services von Cloud Service Providern erfordern heutzutage eine größere Bandbreite an Rollen, Berechtigungen, Identitäten und Anmeldedaten. Dies hat die Komplexität erhöht und einen Bedarf an Governance geschaffen.

Risikomanagement bei gleichzeitiger Aufrechterhaltung der Geschwindigkeit

Die Gewährleistung des richtigen Zugriffs zur richtigen Zeit mit den richtigen Berechtigungen, ohne Verzögerung, ist erforderlich, um Software rechtzeitig sicher bereitzustellen.

Ausbreitung von Berechtigungen

Jede Beziehung zwischen Komponenten, die in der Cloud bereitgestellt werden, wird durch Berechtigungen gesteuert, die Rollen zugeordnet sind. Diese Berechtigungen und Rollen variieren stark zwischen den Cloud-Anbietern, was eine enorme Herausforderung für alle darstellt, die das Least-Privilege-Prinzip implementieren wollen.

Fehlkonfigurationen

Diese blinden Flecken bei Identitäten können große Risiken darstellen. Tatsächlich meint die NSA, dass für Angreifer die Fehlkonfigurationen der häufigste und einfachste Einstiegspunkt in eine Cloud sind.

Maschinenidentitäten sichern

Verwalten Sie Secrets in Cloud-nativen Vaults zentral, ohne das Entwicklererlebnis zu beeinträchtigen – mit Gartners führendem Anbieter im Bereich Secrets Management im Gartner Critical Capabilities for PAM Report 2023.

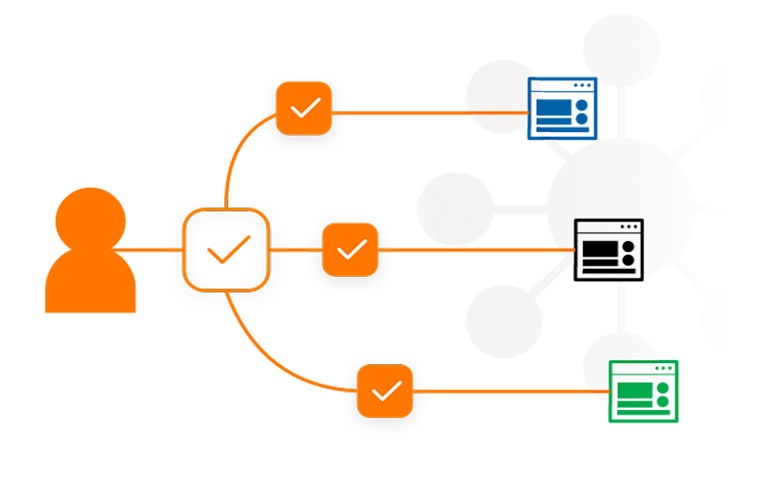

Drei Stufen erfolgreicher Cloud Identity Security

Beheben Sie Cloud-Sicherheitsprobleme Schritt für Schritt, um Ihre Cloud-Umgebungen zu sichern.

Grundlegende Anforderungen erfüllen

Durch die Sicherung des Zugriffs auf die Cloud können Sie Cyberrisiken sofort reduzieren und gleichzeitig die Geschwindigkeit aufrechterhalten. Ermöglichen Sie Just-in-Time-Zugriff und Zero Standing Privileges. Verwalten Sie Ihre Zugriffsrichtlinien zentral über Ihre Multi-Cloud-Umgebung hinweg. Beheben Sie kritische Identitätsfehlkonfigurationen.

Audits und Berichterstattung standardisieren

Stellen Sie die Compliance Ihrer Rollen und Berechtigungen sicher, indem Sie das Least-Privilege-Prinzip implementieren. Sobald sichere Zugriffsrichtlinien eingerichtet sind, halten Sie realistische und nachhaltige Standards aufrecht, um Audits und Compliance zu erfüllen.

Kontinuierliche Verbesserung

Nachdem Maßnahmen zur sofortigen Risikominderung durchgeführt wurden, ist die dritte Phase ein proaktiver Sicherheitsansatz. Integrieren Sie die Hygiene der Identity Security direkt in den Cloud-Bereitstellungsprozess mit automatisierten Workflows.

Grundlagen der Identity Security

5 Best Practices für die Cloud-Sicherheit

Wie finden Sie das richtige Gleichgewicht zwischen organisatorischer Risikominderung und der Verwaltung einer wachsenden Public Cloud, Private Cloud und On-Premise-Umgebungen?

Die perfekte Sicherheitslösung für die Cloud

Für eine messbare Reduzierung von Cyberrisiken sorgen

Quantifizieren Sie Risiken für die Identity Security innerhalb der Cloud-Umgebung und reduzieren Sie sie.

Betriebliche Effizienz ermöglichen

Stellen Sie sicher, dass Ihre Sicherheitslösung der Geschwindigkeit entspricht, die bei der Cloud-Entwicklung erforderlich ist.

Digitale Transformation sichern

Beschleunigen Sie die Cloud-Einführung, indem Sie die Barriere des sicheren Cloudzugriffs beseitigen.

Audit und Compliance sicherstellen

Erfüllen Sie Compliance-Anforderungen für Zugriff, Anmeldedaten und Secrets Management.

30-Tage-Test anfordern

Risiken minimieren und vor Cloud-Angriffen schützen

Schneller, ganzheitlicher Schutz

Compliance sicherstellen

Produktivität steigern und zugleich Kosten senken