47 日間に短縮される TLS 証明書ライフサイクルに備える

TLS 証明書の有効期間が短縮されています。証明書のライフサイクル管理を自動化してシステムの停止を防ぎ、リスクを低減し、ビジネス レジリエンスを強化し、業務を合理化してください。

TLS 証明書のライフサイクルが短縮されています。最大有効期間が 47 日間になります。その準備はできていますか?

CA/B Forum は、パブリック TLS 証明書の有効期間を現在の 398 日間から 2029 年 3 月までに 47 日間に短縮するという、段階的な移行を承認しました。最初の施行は 2026 年 3 月に始まり、最大有効期間は 200 日間に短縮され、2027 年には再び 100 日間に短縮されます。これらの変更により更新サイクルが短くなり、パブリック証明書を管理するチームの負担がさらに増すことになります。手動のプロセスでは、この変化のスピードに合わせて、柔軟に拡張することはできません。

「マシン アイデンティティ セキュリティは大きな転換点を迎えています。47日間のTLS証明書有効期間への移行は、単なる技術的な調整ではなく、運用の成熟度とリーダーシップの準備体制を試す試金石となります。」

Omer Grossman、最高信頼責任者兼CYBRユニット責任者、CyberArk

リーダーシップの意識改革が迫られるマシン アイデンティティ セキュリティの新時代

TLS 証明書の有効期間が 47 日間に短縮されることは、コンプライアンス要件が単に変わるだけではありません。セキュリティおよび IT 部門のリーダーが運用のレジリエンスを実証する重要な機会となります。証明書管理を自動化して統合することで、組織は、更新サイクルが短縮される中でも自信を持ってこの変化に対応できます。

TLS 証明書更新の影響計算ツール

この TLS 証明書更新の影響計算ツールを使用して、47 日サイクル義務化による運用面での負担を見積もることができます。組織が証明書を 47 日ごとにローテーションする(年間 8 回)場合でも、毎月の更新サイクル(この計算ツールで使用している年間 12 回近く)に合わせる場合でも、証明書更新の件数は今後急増します。手動のプロセスには拡張性に限界があります。ここで自動化が明確な ROI をもたらします。

–

証明書の有効期間が 200 日間に短縮されるまでの日数

(2026 年 3 月 15 日)

–

証明書の有効期間が 100 日間に短縮されるまでの日数

(2027 年 3 月 15 日)

–

証明書の有効期間が 47 日間に短縮されるまでの日数

(2029 年 3 月 15 日)

年間更新回数

-

合計時間

-

FTE

-

TLS 証明書管理は継続的にループする時代へ

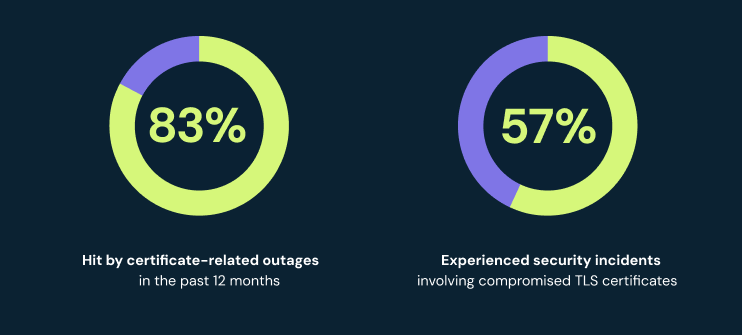

証明書の有効期間が 47 日間に変更されるプロセスはすでに始まっており、証明書管理の要件が、すでに新たな基準へと移行し始めています。かつては年に 1 回の更新が、数週間ごとに繰り返されることになります。依然として手動の更新プロセスに依存している場合、運用負荷だけでなくセキュリティ リスクも大幅に高まります。レガシー ツールや手動のワークフローは、基本的に信頼性が低く、持続は困難になります。自動化を導入しなければ、多くの組織は 2029 年を迎える前に、膨大な作業負荷に耐えきれなくなる可能性があります。

「最終的に、CA/Browser Forum が決定した段階的な移行までのタイムラインが正式に終了するまでに、チームが管理しなければならない TLS 証明書の数は 8~12 倍に増加することになります。つまり、かつては年に一度のチェック項目だった更新作業が、今後は継続的なサイクルになります。」

Kevin Bocek、CyberArk SVP イノベーション部門

有効期間が 47 日間に短縮される証明書への移行を乗り切るための自動化

自動化は単なる将来のニーズではなく、 有効期間が 47 日間へと短縮される証明書への各移行段階を乗り切るための前提条件です。CyberArk Certificate Manager は、ハイブリッド、マルチクラウド、アプリケーション環境全体で証明書のライフサイクル運用を自動化し、リアルタイムの可視性、ポリシーの適用、拡張可能な更新管理を可能にします。CyberArk Certificate Manager を導入すると、迅速に対応し、緊急対応を回避し、すべてのマイルストーンで安全に証明書を運用できます。

「自動化により、ライフサイクルの期間、インストールにかかる時間、そして証明書管理に必要なリソースの数を削減できました。」

Michael Flanders 氏、サウスウェスト航空、シニア サイバーセキュリティ エンジニア

「CyberArk により、当社のチームは運用作業に追われることなく、自社環境のセキュリティに専念できるようになりました。また、証明書の問題によりサービスが停止する心配もありません。」

Scott Barronton 氏、Diebold Nixdorf、CISO

「証明書の所有者と責任の所在を理解する上で多くの問題がありました。手動で証明書を管理し続けていたら、現在のような運用は到底できなかったでしょう。」 CyberArk による自動化がなければ、当社ではアイデンティティをまったく管理することはできなかったでしょう。」

Alan Morton 氏、BP、証明書サービス担当テクニカル リーダー

「買収した企業には、当社のポリシーを定期的または半定期的に適用する必要があります。外部に公開しているサイトで [would be] 証明書が失効すると非常に困ったことになります。当社のインフラストラクチャは動的であり、一貫性がありませんが、CyberArk は適切に処理してくれました。」

Sherman Becraft 氏、Elevance Health、情報セキュリティ アドバイザー

パブリック TLS 証明書の検出スキャン

CA/B Forumは、公開TLS証明書の有効期間を段階的に短縮する方針を承認しました。現在の398日から、2029年3月までにわずか47日へと短縮されます。 最初の施行は2026年3月に実施され、最大有効期間が200日に短縮され、さらに2027年には100日に短縮されます。これらの変更により更新期間が短縮され、公開証明書を管理するチームにとってリスクが高まります。このTLS証明書スキャンは、可視性のギャップを特定し、47日間の証明書ライフサイクルに向けた基盤を整えることで、この課題に先手を打つことが可能になります。

CyberArkのTLS証明書検出スキャンは、期限切れ、期限切れが近い、設定ミス、またはポリシーに準拠していない公開されている証明書を迅速に特定します。これにより、業務に支障をきたす前に適切な対応が可能となります。このスキャンでは、以下を実現できます。

- 公開信頼済みTLS証明書のインベントリを取得

- 期限切れ間近のTLS証明書を特定し、予期せぬサービス停止を防止

- サービス停止を引き起こす前に、不正なTLS証明書、脆弱なTLS証明書、設定ミスのあるTLS証明書を検出します。

- 証明書が承認された認証局によって発行され、セキュリティポリシーに準拠していることを確認します。

展開は不要です。ビジネス用メールアドレスでご登録いただくだけで(当該メールアドレスに関連付けられたドメインをスキャンします)、CyberArk Certificate Managerによる詳細なレポートを入手できます。

わずか数分でスキャンを開始できます。スキャン結果を活用して、自動化とコンプライアンス戦略の策定にご活用いただけます。