Defensa contra ataques

Protéjase de la principal causa de las filtraciones de datos: identidades y credenciales comprometidas.

Defensa contra ataques

Proteger las identidades y proteger lo que más importa

Sin un verdadero perímetro que defender, las filtraciones cibernéticas son inevitables. Pero los daños no lo son. Las empresas que adoptan un enfoque centrado en los privilegios para proteger las identidades están en una mejor posición para protegerse de una amplia gama de ataques.

Evitar el robo de credenciales

Proteja todas las credenciales con privilegios para usuarios humanos y no humanos.

Aislar las amenazas

Adopte un modelo de Zero Trust para evitar el movimiento lateral y vertical de los atacantes.

Aplicar el principio del mínimo privilegio

Introduzca controles just-in-time, otorgando acceso temporal solo cuando sea necesario.

Fearlessly forward

Más del 50% de las empresas de la lista Fortune 500 confía en CyberArk para aislar amenazas y proteger sus activos y recursos más esenciales.

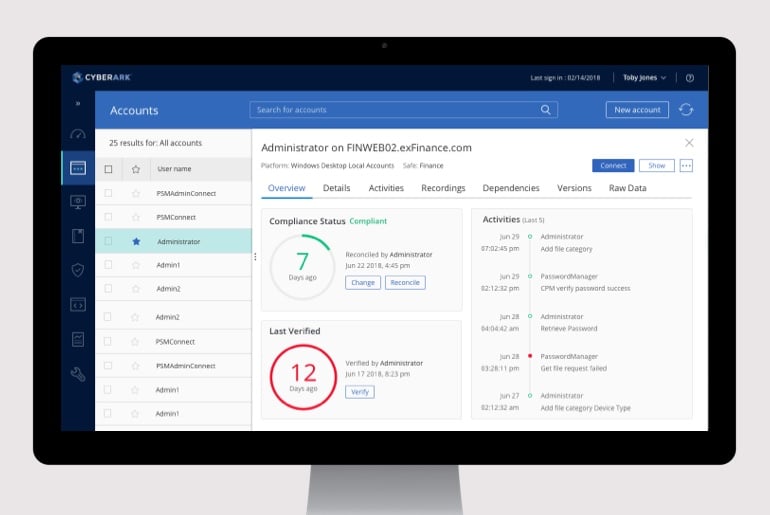

Privileged Access Manager

Aísle las amenazas y evite comprometer los privilegios gestionando cuentas, credenciales y sesiones, y remediando las actividades de riesgo.

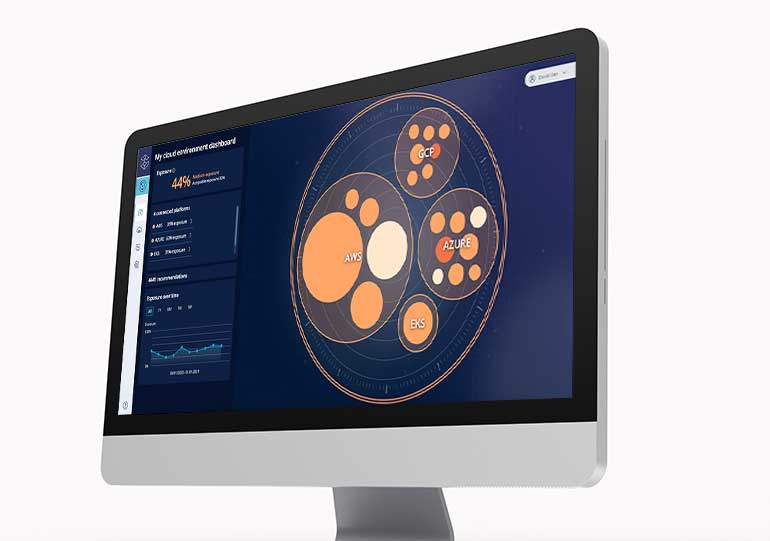

Cloud Entitlements Manager

Corrija los permisos no utilizados y mal configurados para protegerse de forma proactiva ante amenazas internas y externas.

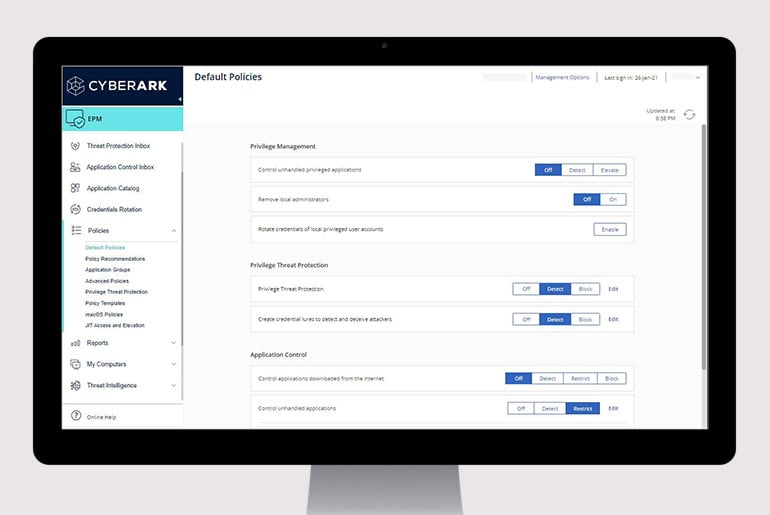

Endpoint Privilege Manager

Aplique un sistema de privilegios mínimos, controle las aplicaciones y evite el robo de credenciales en equipos Windows y Mac, así como en servidores Windows, para contener los ataques.

Multi-Factor Authentication

Valide las identidades con una sólida tecnología con IA, sin contraseñas ni riesgos.

Vendor Privileged Access Manager

Conecte de forma segura los proveedores remotos a su organización con la autenticación biométrica basada en la nube a través de smartphones.

Fundamentos de la

seguridad de la identidad

Seguridad de la identidad: Por qué es importante y por qué ahora

Anteponga la Seguridad de la Identidad sin renunciar a la productividad.

Protéjase desde todos los ángulos

Estas son solo algunas formas más en las que podemos ayudarle a avanzar sin miedo en un mundo digital.

Impulse la eficiencia operativa

Reduzca la complejidad y la carga de trabajo de los equipos de TI a la vez que mejora la protección del negocio.

Habilite el negocio digital

Proteja el acceso a las aplicaciones empresariales para identidades humanas y de máquinas.

Frene el ransomware

Evite la propagación lateral con total eficacia para combatir más de tres millones de formas de ransomware.

Proteja las DevOps y la nube

Proteja el acceso de las identidades de máquinas en los procesos DevOps.

CyberArk Marketplace

Navegue por nuestro Marketplace en línea para encontrar integraciones.

Visite Marketplace

Explorar

recursos

relacionados

Solicite una demo

Protéjase de la causa principal de las filtraciones de datos

Proteja sus activos empresariales más esenciales

Asóciese con el líder consolidado en acceso con privilegios