Sécurisez chaque identité – humaine et machine – avec le bon niveau de contrôle des privilèges.

Sécurisez les identités.

Fermez la porte aux attaquants.

Sécuriser les identités, tout au long du cycle d’accès aux ressources, quelles que soient ces ressources, et où qu’elles soient au sein de l’environnement, hybride, SaaS et multi-Cloud. La plateforme de Sécurité des Identités de CyberArk est la première ligne de défense pour écarter les acteurs malveillants et empêcher les accès aux ressources critiques de l’organisation non autorisés.

Accès transparent et sécurisé pour toutes les identités

En combinant un SSO sécurisé, un MFA adaptatif, Lifecycle Management, Directory Services et User Behavior Analytics, nous aidons à rationaliser les opérations et à donner aux utilisateurs un accès simple et sécurisé aux ressources – on-premise, cloud ou hybride – depuis n’importe quel endroit et avec n’importe quel appareil.

Contrôles intelligents des privilèges

Appliquer des contrôles intelligents des privilèges à l’ensemble du parc informatique, ainsi que des

contrôles différenciés pour répondre aux besoins spécifiques des utilisateurs, des fournisseurs, des terminaux et des identités machines, dès lors qu’ils accèdent à des données sensibles.

Automatisation et orchestration flexible des identités

Optimiser les processus RH, s’assurer que les utilisateurs accèdent aux bonnes ressources depuis le bon accès, permettre la conformité avec les réglementations sectorielles ou gouvernementales, et améliorer l’efficacité opérationnelle de bout en bout grâce à l’orchestration et la gestion du cycle de vie, la gestion des permissions et des droits, les services de fédération d’annuaire.

La sécurité des identités nécessite une démarche globale, centrée sur les contrôles des privilèges

Axée sur des contrôles intelligents des privilèges, la sécurité des identités peut sécuriser de manière transparente les identités humaines et machines accédant aux applications, à l’infrastructure et aux données, et automatise de manière flexible le cycle de vie des identités, le tout selon une démarche unifiée. La sécurité des identités permet le Zero Trust en appliquant le moindre privilège avec une détection et une protection continues contre les menaces liées aux identités.

Appliquer des contrôles intelligents des privilèges à l’ensemble du cycle de vie des identités

Etendre les contrôles intelligents des privilèges, initialement conçus pour les utilisateurs ayant les permissions les plus élevées (tel un administrateur), à un groupe plus large d’identités humaines et machines, dès lors qu’un accès permanent ou juste à temps est requis.

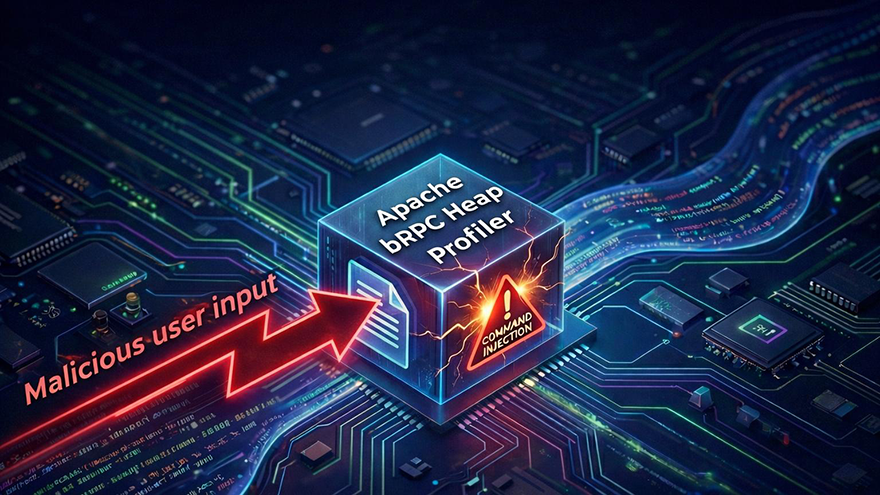

Recherche et innovation en matière de menaces : CyberArk Labs

Une équipe de chercheurs se consacre entièrement aux attaques émergentes, pour acquérir la connaissance et aider les entreprises à renforcer leur dispositif de sécurité.

“Si nous pouvons contrôler les identités, alors nous pouvons arrêter la plupart des attaques modernes. C’est ce que j’appelle la vraie confiance zéro et c’est la raison pour laquelle nous utilisons CyberArk. Cela m’aide à dormir la nuit.”

Brian Miller, CISO, HealthFirst