Autenticazione Multifattoriale

Accedi in sicurezza alle tue app e ai tuoi siti con un’ampia gamma di metodi di autenticazione secondari.

Autenticazione Multifattoriale

Sicurezza aggiuntiva. Quando serve.

Proteggi le tue app con l’autenticazione multifattoriale, che cambia adattandosi al rischio.

Proteggi

Elimina la dipendenza dalle password grazie a un’ampia gamma di fattori d’autenticazione secondari.

Flessibile

Personalizza i flussi di autenticazione incorporati in base alle tue esigenze, inclusi tipi e numero di sfide.

Senza complessità

Limita le verifiche sulle richieste di accesso rischiose in base al contesto e al comportamento dell’utente.

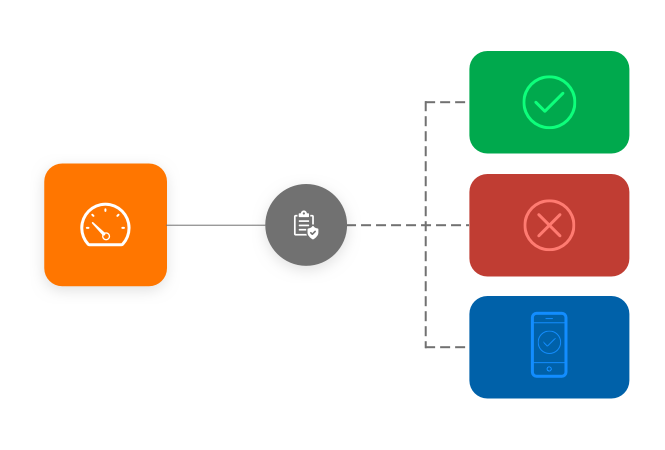

Autenticazione Adattiva

Utilizza l’IA per valutare con intelligenza il rischio per ogni richiesta di accesso.

Livello aggiuntivo di protezione

Contesto basato sul comportamento degli utenti, il dispositivo e la rete

Policy di accesso dinamico

80%

delle violazioni comporta l’utilizzo di credenziali smarrite o trafugate.*

Le minacce bussano, ma nessuno risponde

L’autenticazione multifattoriale garantisce ulteriore protezione per impedire l’accesso agli attaccanti.

Policy basate sui rischi

Applica le verifiche MFA in base alle informazioni contestuali e a indicazioni comportamentali.

Fattori di autenticazione

Convalida le identità dei clienti grazie all’ampia gamma di metodi di autenticazione supportati, inclusi fattori senza password, token fisici e app di autenticazione.

Report approfonditi

Analizza le richieste di accesso a fronte di modelli storici, visualizza le tendenze in tempo reale e indaga sui tentativi di accesso non riusciti o ad alto rischio.

API REST

Utilizza le API REST di CyberArk per implementare l’autenticazione MFA nelle tue applicazioni e personalizzare l’esperienza dell’utente finale.

Policy di accesso dinamico

Definisci quando mettere alla prova gli utenti con l’MFA in base a condizioni predefinite come la posizione, il dispositivo, il giorno della settimana, l’ora del giorno e addirittura il comportamento rischioso dell’utente.

"CyberArk è stato il miglior fornitore con cui ho lavorato nella mia carriera di oltre 20 anni nel settore IT. CyberArk offre prodotti eccellenti che guidano il settore per la gestione degli accessi privilegiati."

Responsabile della sicurezza IT, Gestione della sicurezza e dei rischi

"Con CyberArk abbiamo la certezza di aver implementato una tecnologia che lavorerà con noi, man mano che la nostra azienda cresce e si sviluppa."

Jean-Pierre Blanc, Bouygues Telecom

"Non si tratta di una mero esercizio di verifica della conformità: stiamo anche progettando e allineando attivamente i criteri alle best practice di cybersecurity, per rafforzare il nostro profilo generale di sicurezza e allineare i team interni."

Joel Harris, Manager

"CyberArk ci ha dato la visibilità e il controllo granulare di cui avevamo bisogno per implementare sia il principio del privilegio minimo che il controllo delle applicazioni con ‘diniego predefinito', riducendo al minimo le interruzioni per l'organizzazione."

Ken Brown, CISO

"Con le migrazioni RPA e Cloud, le credenziali si stanno diffondendo sempre più e sono sempre meno gestibili tramite controlli ‘ normali’. CyberArk può diffondersi per coprire tutti gli scenari come standard."

Consulente per la sicurezza delle informazioni, Enterprise Cybersecurity Solutions Technologies

La sicurezza delle identità che ti riconosce senza rallentarti

Esplora tutti i modi in cui CyberArk ti offre la tranquillità per procedere verso il futuro senza paura.

Ricevi una demo personalizzata

Aggiungi un ulteriore livello di autenticazione alle tue app

Riduci il rischio di compromissione delle credenziali

Riduci la complessità per gli utenti con controlli di accesso basati sul contesto

*FONTE: EMA, Contextual Awareness: Advancing Identity and Access Management to the Next Level of Security Effectiveness, Marzo 2020