Lifecycle Management

Conceda acceso y gestione los derechos a lo largo del ciclo de vida de sus usuarios con CyberArk Identity Lifecycle Management.

Lifecycle Management

Dall’accettazione dell’offerta all’intervista di fine rapporto

Automatizza il provisioning dell’accesso degli utenti per risparmiare tempo e allevia i carichi di lavoro dell’helpdesk grazie alle richieste in self-service.

Ogni passaggio del percorso

Assicurati che i dipendenti abbiano accesso al set appropriato di applicazioni in ogni fase del loro ciclo di vita.

Controlla gli accessi alle risorse sia per gli utenti della forza lavoro che per quelli privilegiati

Migliora la produttività, semplifica la conformità e automatizza le attività manuali.

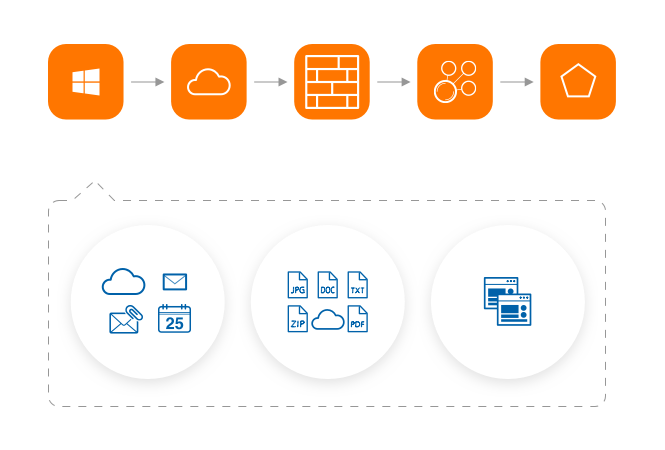

Flussi di lavoro no-codes

Automatizza i flussi di lavoro per accelerare il provisioning e fare in modo che i dipendenti siano produttivi ancora prima

Provisioning semplificato

Concedi e revoca l’accesso a risorse e privilegi in qualsiasi fase del ciclo di vita dei dipendenti

Reportistica completa

Crea report approfonditi che catturano gli accessi alle risorse privilegiate per semplificare la conformità

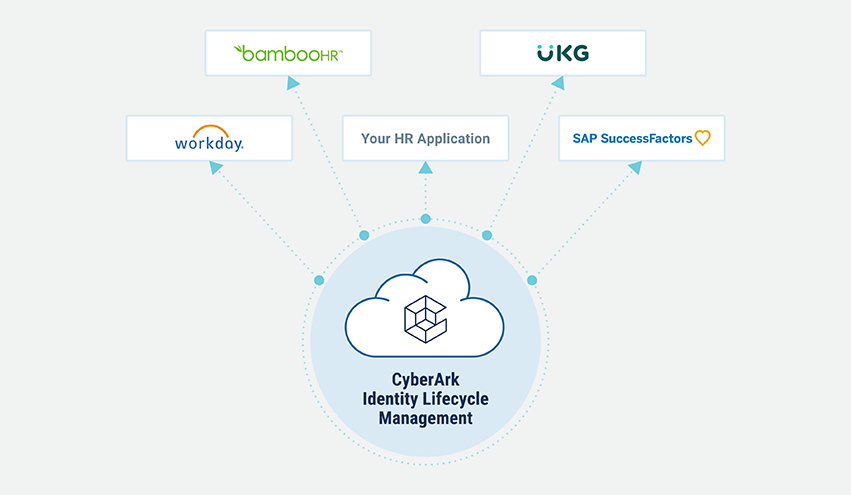

Integrazione di sistemi HCM

Unifica i flussi di lavoro di provisioning e HR.

- Mantieni un sistema primario di registrazione dei dati dell’utente basato su HR

- Importa identità e attributi utente dai sistemi HR pre-integrati o dalla tua applicazione preferita

- Crea flussi di lavoro personalizzati automatici per il ciclo di vita delle identit

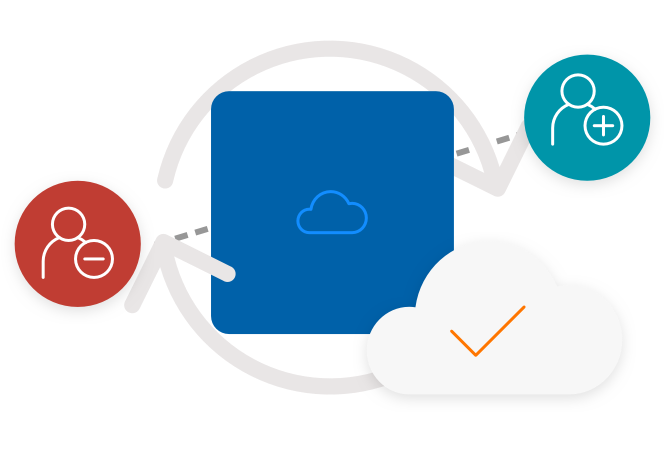

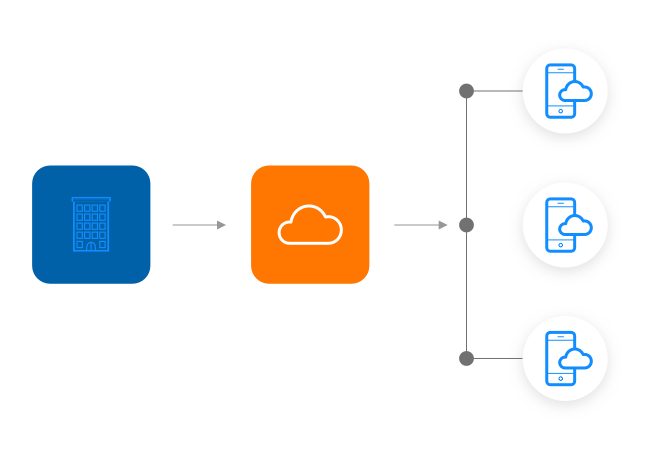

Semplifica il ciclo di vita di provisioning

Gestione completa del ciclo di vita delle identità dei dipendenti, dall’onboarding alla fine del rapporto di lavoro.

Accesso dinamico

Concedi e revoca automaticamente l’accesso a centinaia di applicazioni pre-integrate sul cloud nel catalogo di applicazioni CyberArk. Esegui il provisioning basato sui criteri quando i ruoli cambiano.

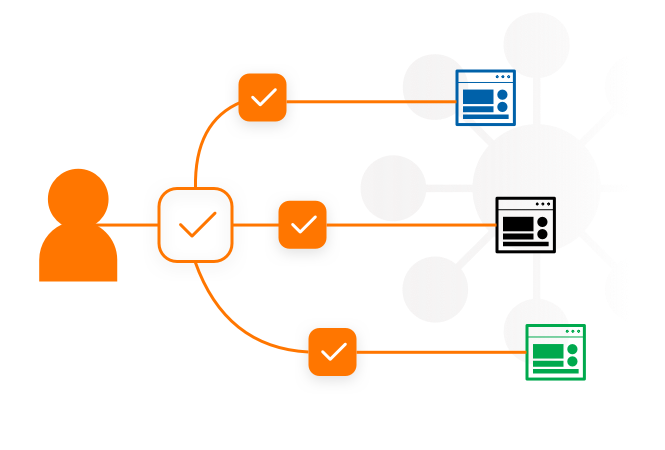

Gestione centralizzata

Controlla i diritti di accesso degli utenti all’interno delle applicazioni mappando i ruoli rispetto ai gruppi appropriati di utenti, tramite CyberArk Cloud Directory.

Integrazione delle applicazioni personalizzate

Estendi i flussi di lavoro di provisioning alle applicazioni personalizzate tramite il protocollo SCIM.

Provisioning di Office 365

Abbandona il provisioning manuale, soggetto a errori. Passa al provisioning e deprovisioning automatico degli utenti, per razionalizzare la gestione delle licenze di Office 365.