Accesso privilegiato

Le violazioni sono inevitabili, ma non i danni.

Applica il principio del privilegio minimo

Applica controlli di sicurezza in base al privilegio minimo. Proteggi gli accessi privilegiati per tutte le identità, le infrastrutture e le applicazioni, dall’endpoint al cloud.

Difenditi dagli attacchi

Proteggiti contro la causa principale delle violazioni: identità e credenziali compromesse.

Abilita il business digitale

Offri esperienze digitali che bilancino sicurezza e un’esperienza senza problemi.

Soddisfa i requisiti di audit e compliance

Una soluzione unificata per soddisfare i requisiti di conformità e audit orientati all’identità.

Blocca gli attacchi sul nascere

Le soluzioni Privileged Access Management di CyberArk soddisfano una vasta gamma di casi di utilizzo per la protezione dei segreti e delle credenziali privilegiate ovunque si trovino: on-premise, nel cloud e in ogni altra location.

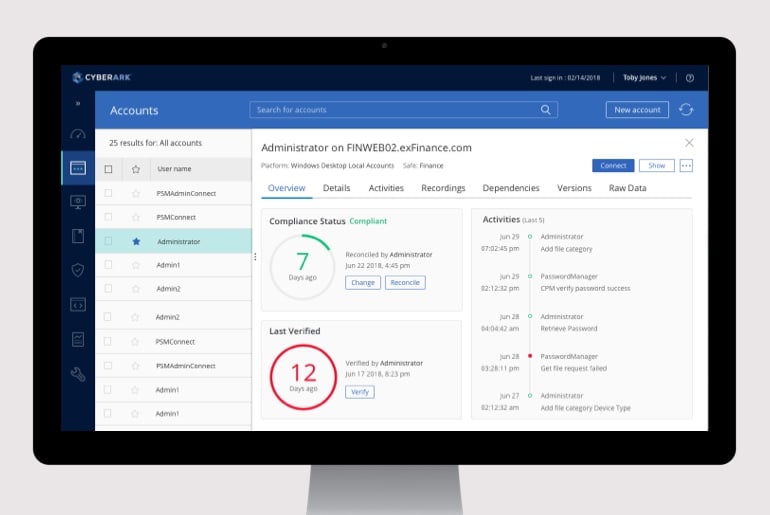

Privileged Access Manager

Scopri e gestisci continuamente gli account privilegiati e le credenziali, isola e monitora le sessioni privilegiate e correggi le attività rischiose in tutti gli ambienti.

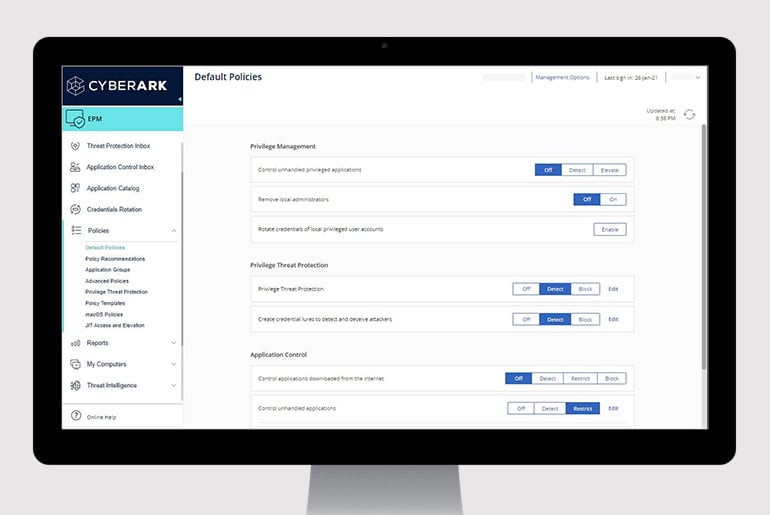

Endpoint Privilege Manager

Applica i privilegi minimi, controlla le applicazioni e previeni il furto di credenziali su desktop Windows e Mac e su server Windows per contenere gli attacchi.

Vendor Privileged Access Manager

Abilita per gli utenti remoti l’accesso sicuro agli asset IT più sensibili gestiti da CyberArk, senza la necessità di VPN, agenti o password.

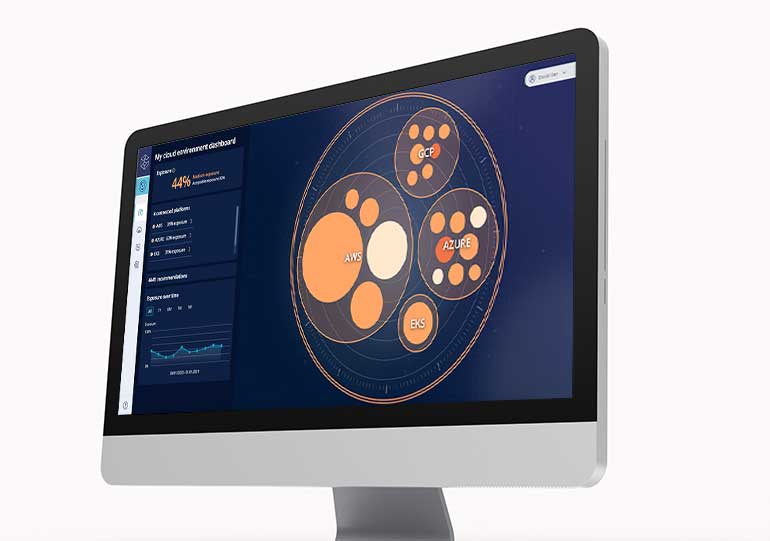

Secure Cloud Access

Accesso nativo sicuro a ogni livello di qualsiasi ambiente multi-cloud, fornito just-in-time con zero privilegi permanenti.

CyberArk Marketplace

Sfoglia il nostro marketplace online per trovare le integrazioni.

Visita il Marketplace

Protezione sotto tutti gli aspetti

Ecco alcuni altri modi in cui possiamo aiutarti a procedere senza paura nel mondo digitale.

Efficienza operativa

Riduci la complessità e il carico di lavoro del reparto IT, migliorando al contempo la protezione dell’azienda.

Proteggi la tua forza lavoro distribuita

Consenti agli utenti di accedere da qualsiasi dispositivo, ovunque e al momento giusto.

Blocca il ransomware

Previeni i movimenti laterali con un successo del 100% contro più di 3 milioni di forme di ransomware.

Proteggi la filiera DevOps e il cloud

Rendi sicuro l’accesso per le identità macchina all’interno della pipeline DevOps.

Identity security: Incentrato Sui

controlli dei Privilegi

CyberArk è stato nominato leader nel Magic Quadrant™ di Gartner® per il PAM.

Esplora le risorse correlate

Richiedi una demo

Gestione di credenziali e account privilegiati

Applica il privilegio minimo all’endpoint

Rimuovi autorizzazioni eccessive per il cloud

Abilita l’accesso sicuro ai fornitori remoti

CyberArk Has Patent Rights Relating To This Technology – https://www.cyberark.com/patents