Identity Compliance

Rafforza la tua postura di sicurezza applicando il privilegio minimo nel rispetto dei requisiti normativi.

Identity Compliance

Visibilità centralizzata e maggiore controllo

Semplifica le tue iniziative di conformità, riducendo nel contempo il rischio di accessi non autorizzati e il loro accumulo con privilegi eccessivi.

Sii consapevole di chi abbia accesso a cosa

Scopri gli accessi e le autorizzazioni degli utenti per le diverse risorse, inclusi gli accessi ad account molto privilegiati.

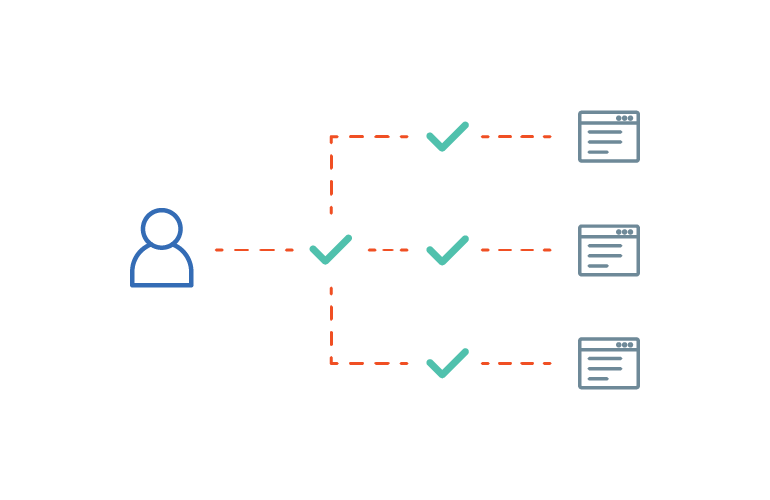

Rivedi continuamente gli accessi e applica il privilegio minimo

Prendi decisioni informate per applicare il privilegio minimo continuativamente e avere la certezza che gli utenti abbiano solo l’accesso di cui hanno bisogno per svolgere le proprie mansioni.

Dimostra la conformità

Sfrutta l’analisi intelligente per rilevare proattivamente i rischi e prendere decisioni di correzione critiche per salvaguardare la conformità alle normative più rigorose.

Entro il 2023, il 75% delle violazioni alla sicurezza sarà dovuto a una gestione inadeguata delle identità, degli accessi e dei privilegi— in aumento del 50% rispetto al 2020.*

-Gartner®

Soddisfa gli auditor e respingi gli attaccanti

Identity Compliance offre un unico pannello di controllo per la gestione degli accessi e della conformità per tutti gli account e i privilegi degli utenti.

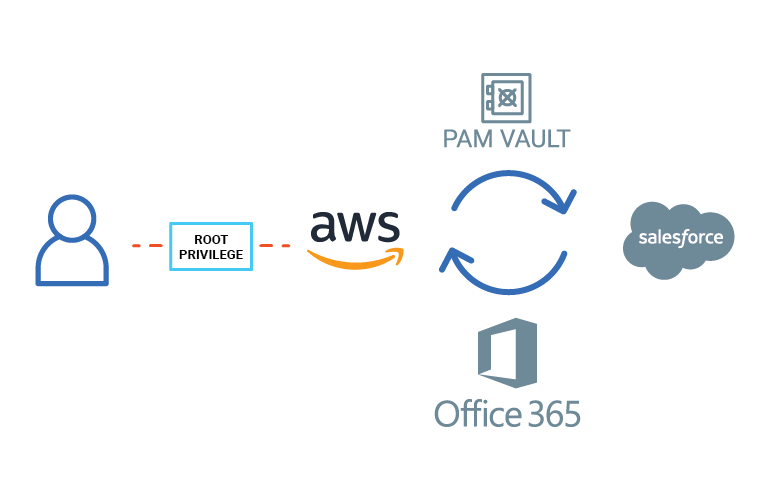

Rilevamento degli accessi

Scopri tutte le risorse e i diritti concessi agli utenti all’interno dell’organizzazione, incluso l’accesso alle applicazioni SaaS e agli account privilegiati archiviati in CyberArk Privileged Vault.

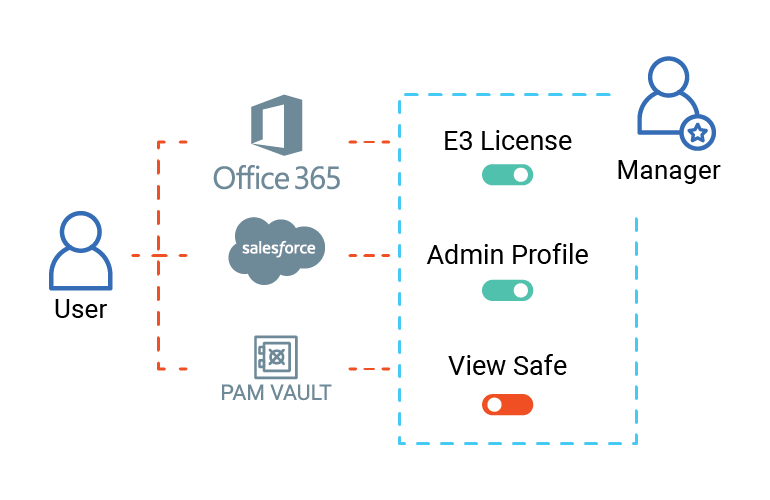

Certificazione degli accessi

Rivedi, approva o revoca periodicamente i privilegi di accesso alle applicazioni e le autorizzazioni per diverse casseforti all’interno di CyberArk Privileged Vault. Sfrutta le informazioni contestuali per queste decisioni, con dati approfonditi sulla cronologia degli accessi e sui punteggi di rischio.

Analisi e reportistica

Accedi ad analisi e dashboard avanzate per identificare in modo intelligente possibili problemi di conformità, visualizzare percorsi di audit dettagliati e creare report personalizzati.

Automazione degli accessi

Ottieni l’integrazione con CyberArk Identity Lifecycle Management per aumentare la produttività eliminando le operazioni manuali, semplificando i flussi di lavoro di accesso self-service e automatizzando le procedure di onboarding e offboarding.

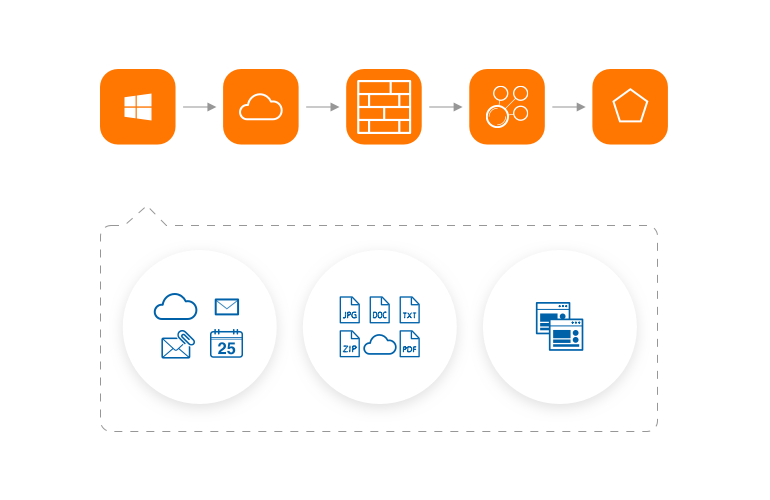

Flussi di lavoro avanzati

Sfrutta CyberArk Identity Flows per orchestrare e automatizzare i complessi processi aziendali necessari per dimostrare la conformità normativa con flussi di lavoro no-code.

Scopri, certifica, correggi e verifica continuamente gli accessi

Estendi il modello zero trust a tutta l’azienda, sfruttando identity compliance per l’accesso degli utenti.

Piani

*GARTNER è un marchio registrato e un marchio di servizio di Gartner Inc. e/o delle sue affiliate negli Stati Uniti e a livello internazionale e il suo utilizzo in questo contesto è autorizzato. Tutti i diritti riservati.

*Gartner, “Managing Privileged Access in Cloud Infrastructure”, 9 giugno 2020.