クラウドにおけるアイデンティティを保護

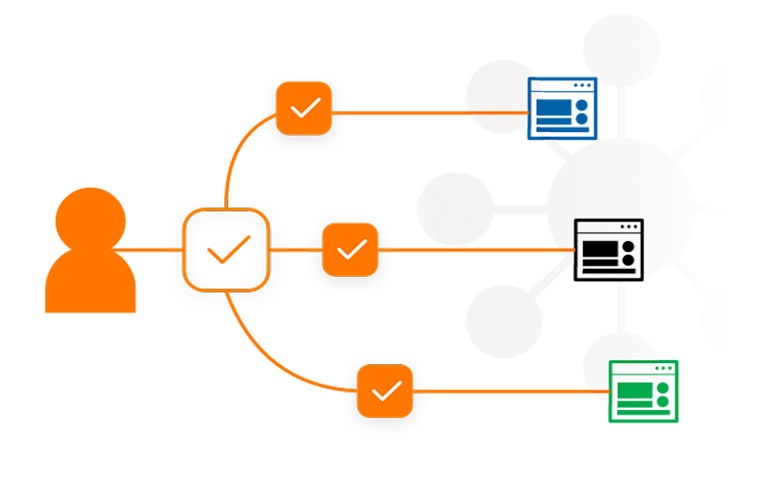

クラウド環境全体へのシームレスで安全なアクセス。

クラウドにおけるアイデンティティを保護

インテリジェントな特権制御をクラウドに拡張

クラウドにおけるアイデンティティを保護するには、多くの独自の課題があります。

攻撃対象領域の拡大

クラウド サービス プロバイダーが提供する何百ものサービスを維持しながら、リフト アンド シフトの移行の互換性に対応するには、多様なロール、権限、アイデンティティ、認証情報が必要です。これにより複雑化が進み、ガバナンスの必要性が高まっています。

スピードを維持しながらリスクを管理

期限通りにソフトウェアを安全に配信するには、適切なアクセスを適切なタイミングで適切な権限で遅延なく昇格させる必要があります。

権限の無秩序な拡散

クラウド内でデプロイされるコンポーネント間のすべての関係は、ロールにマッピングされた権限によって制御されます。これらの権限とロールは、クラウド プロバイダーによって大きく異なり、最小特権の原則を実装する側にとっては大きな課題となります。

設定ミス

このようなアイデンティティの死角は、大きなリスクを引き起こす可能性があります。実際、NSA は、設定ミスが攻撃者にとってクラウドへの最も一般的で簡単な侵入経路であると指摘しています。

マシン アイデンティティを保護

2023 Gartner Critical Capabilities for PAM レポートでシークレット管理のリーダーに位置付けられた CyberArk は、開発者の既存のユーザー エクスペリエンスを維持したまま、クラウド ネイティブの Vault (保管庫) でシークレットを一元管理します。

クラウド アイデンティティ セキュリティを成功に導く 3 つの段階

クラウド セキュリティの問題を段階的に解決し、クラウド環境を保護します。

ベースライン要件への対応

クラウドへのアクセスを保護することで、スピードを維持しながらサイバーリスクを即座に低減できます。ジャストインタイム アクセスとゼロスタンディング特権を実現します。マルチクラウド環境全体でアクセス ポリシーを一元管理します。重大なアイデンティティの設定ミスを解決します。

監査とレポートの標準化

最小特権の原則を導入することで、ロールと権限をコンプライアンスに準拠させます。次に、安全なアクセス ポリシーを導入したら、監査とコンプライアンス要件を満たすために現実的で持続可能な基準を維持します。

継続的改善

即効性のあるリスク低減対策を講じたら、3 つ目の段階としてセキュリティに対するプロアクティブなアプローチを取り入れます。ワークフローを自動化し、クラウド プロビジョニング プロセス自体にアイデンティティ セキュリティ ハイジーンを組み込みます。

アイデンティティ セキュリティの基礎

クラウド セキュリティの 5 つのベストプラクティス

広範囲にわたるパブリッククラウド、プライベートクラウド、オンプレミス環境を効果的に管理しつつ、組織のリスクをバランスよく軽減するにはどうすればよいでしょうか?

クラウドに最適なセキュリティ

サイバーリスクの低減を測定可能な方法で実現

クラウド環境内のアイデンティティ セキュリティ リスクを定量化し、削減します。

運用の効率化を実現

セキュリティ ソリューションがクラウド開発に必要な速度に対応できるようにします。

デジタル トランスフォーメーションの保護

クラウドへのアクセスを保護する障壁を取り除くことで、クラウドの導入を加速します。

監査とコンプライアンスへの対応

アクセス、認証情報、シークレット管理のコンプライアンス要件を満たします。

30 日間のトライアルを開始

リスクを軽減し、クラウド攻撃を阻止

高速かつ包括的に保護

コンプライアンスの確保

コストを削減しながら生産性を向上