エンドポイントセキュリティとは、オンプレミスまたはリモートデバイスで発生する脅威から企業ネットワークを保護することを意味します。エンドポイントは、企業の資産とアプリケーションへのエントリポイントを提供し、サイバーセキュリティ対して潜在的に脆弱なデバイスです。これには、デスクトップ、ラップトップ、サーバー、ワークステーション、スマートフォン、タブレットが含まれます。

ほとんどの組織がこれまでのところ、ファイアウォール、VPN、エンドポイント管理ソリューションおよびウイルス対策プログラムなどの従来のセキュリティ製品を使用して、機密情報を保護し、重要なアプリケーションやITシステムへの不正アクセスを防ぎ、悪意のあるソフトウェアやその他の脆弱性からの保護を行っています。一方で、モバイルアプリケーションやクラウドサービスの採用が増えているため、かつては明確に定義されていたエンタープライズネットワーク境界が侵食されています。サイバー攻撃者はますます巧妙さを増して、従来のセキュリティ対策を回避できるようになっています。現在、多くの企業が多層防御エンドポイントセキュリティに対して多層防御アプローチを採用しており、より広範な脅威から保護するために、より広範なセキュリティ制御を導入しています。

エンドポイントセキュリティに対する多層防御アプローチとは?

もともと米国国家安全保障局によって考案された多層防御アプローチでは、セキュリティの多層を使用してギャップを排除し、攻撃対象を減らし、脅威が封じ込められます。

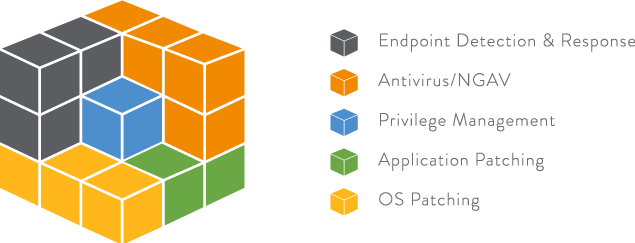

完全な多層防御エンドポイントセキュリティ戦略には、5つの主要なエンドポイントセキュリティおよび管理手段が含まれます。

- エンドポイントの検出とエンドポイントデバイスでの疑わしいアクティビティを事前に特定して調査するための応答(EDR)ツール。ほとんどのEDRソリューションがエンドポイントイベントを継続的に監視、記録、分析して、ITおよびセキュリティの専門家が高度な脅威を効率的に検出および軽減するのに役立っています。

- さまざまなタイプのマルウェアを防止、検出、削除するウイルス対策および次世代のウイルス対策保護ソリューション。従来のウイルス対策プログラムは、不要なプログラムを特定および削除するために、署名とヒューリスティック技術を使用しています。次世代のウイルス対策保護(NGAV)ソリューションは、分析と機械学習を使用して、従来のウイルス対策プログラムを回避できるランサムウェアや高度なフィッシングなどの最先端の攻撃からの保護を行います。

- <オペレーティングシステムのパッチ適用</strong >一般的な脆弱性と露出(CVE)を軽減します。すべての主要なオペレーティングシステムベンダーは、既知のセキュリティ問題に対処するためにソフトウェアアップデートを定期的に発行しています。企業のITおよびセキュリティ組織は、自動OS更新を導入し、すべての企業PC、サーバーおよびモバイルデバイスが最新のオペレーティングシステムリリースを実行していることを確認する、他のシステムおよびプラクティスを実装することにより、リスクを軽減できます。

- アプリケーションパッチ:個々のソフトウェアアプリケーションに関連するセキュリティリスクを排除します。組織は、すべてのエンタープライズデスクトップ、サーバーおよびモバイルアプリが最新であることを確認することにより、セキュリティ体制を改善できます。ある調査によると、実稼働アプリケーションの90%が既知のCVEライブラリを使用しています。

- 特権管理は、必要なタスクを実行する必要があるユーザーとプロセスに最低限の認証セットを付与します。最小特権の原則(POLP)とも呼ばれる権限管理により、サーバーとパーソナルコンピューターのローカル管理者権限を削除して、アクセス権限を承認されたユーザーとアプリケーションに制限することで、リスクを軽減できます。

エンドポイント特権管理ソリューションの主な機能とメリット?

エンドポイント特権アクセス管理ソリューションは、エンドポイントデバイスから不要なローカル管理者権限を排除し、悪意のあるアプリケーションやその他の脅威をエンドポイントに封じ込むことでセキュリティを強化し、リスクを軽減します。多層防御のエンドポイントセキュリティ戦略の基本的な要素であるエンドポイント特権管理ソリューションは、攻撃が従来の境界およびエンドポイントセキュリティ制御を回避する場合に重要な保護層を提供します。

エンドポイント特権管理ソリューションにより、企業のIT運用、セキュリティ、コンプライアンスチームは次を行うことができます:

- エンドポイントデバイスの最小特権アクセスを確立して、セキュリティを強化。

- ローカル管理者パスワードの保護およびローテーションにより、認証情報の窃盗を防止。

- エンドユーザーによる無許可のインストールを防止

- 制限モードで未知のアプリケーションを実行し、企業資産や機密データへのアクセスを防止。

- エンドポイントを悪意のあるプログラムや攻撃から保護すると同時にブロックして封じ込み、水平移動とマルウェアの拡散を防止してリスクを軽減。

- エンドポイントセキュリティポリシーを実施して、企業のガイドラインまたは政府の規制に確実に準拠。

- ポリシーに基づいて特権を自動的に昇格させ、ITの負担を軽減。